So verfolgen Sie, wann jemand auf einen Ordner auf Ihrem Computer zugreift

In Windows gibt es eine nette kleine Funktion, mit der Sie verfolgen können, wann jemand etwas in einem bestimmten Ordner anzeigt, bearbeitet oder löscht. Wenn es also einen Ordner oder eine Datei gibt, auf die Sie zugreifen möchten, ist dies die integrierte Methode, ohne dass Sie Software von Drittanbietern verwenden müssen.

Diese Funktion ist eigentlich Teil einer Windows-Sicherheitsfunktion Gruppenrichtlinie, Dies wird von den meisten IT-Profis verwendet, die Computer im Unternehmensnetzwerk über Server verwalten. Sie können jedoch auch lokal auf einem PC ohne Server verwendet werden. Der einzige Nachteil bei der Verwendung von Gruppenrichtlinien besteht darin, dass sie in niedrigeren Versionen von Windows nicht verfügbar ist. Für Windows 7 benötigen Sie Windows 7 Professional oder höher. Für Windows 8 benötigen Sie Pro oder Enterprise.

Der Begriff Gruppenrichtlinie bezieht sich im Wesentlichen auf eine Reihe von Registrierungseinstellungen, die über eine grafische Benutzeroberfläche gesteuert werden können. Sie aktivieren oder deaktivieren verschiedene Einstellungen. Diese Änderungen werden dann in der Windows-Registrierung aktualisiert.

Klicken Sie unter Windows XP auf, um zum Richtlinieneditor zu gelangen Start und dann Lauf. Geben Sie im Textfeld Folgendes ein:gpedit.msc”Ohne die Anführungszeichen wie unten gezeigt:

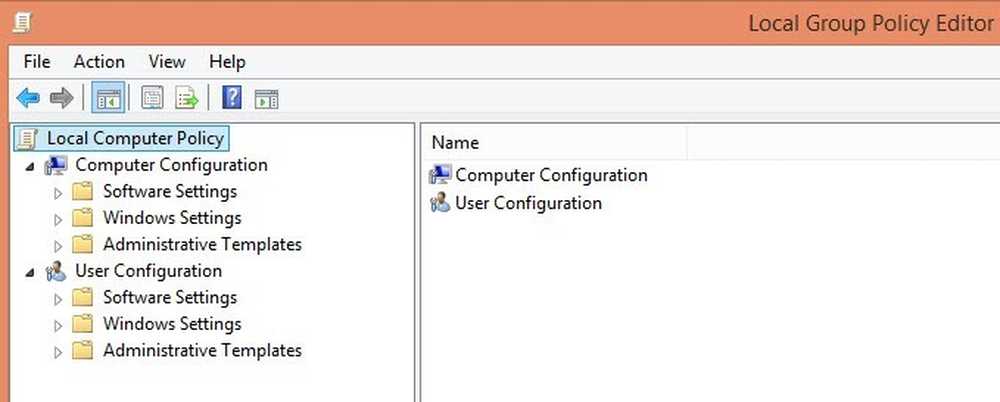

In Windows 7 würden Sie einfach auf die Schaltfläche Start klicken und eingeben gpedit.msc in das Suchfeld am unteren Rand des Startmenüs. Gehen Sie in Windows 8 einfach zum Startbildschirm und beginnen Sie mit der Eingabe, oder bewegen Sie den Mauszeiger ganz nach oben oder unten rechts, um den Bildschirm zu öffnen Charms Bar und klicken Sie auf Suche. Dann tippen Sie einfach ein gpedit. Jetzt sollten Sie etwas sehen, das dem folgenden Bild ähnelt:

Es gibt zwei Hauptkategorien von Richtlinien: Nutzer und Computer. Wie Sie sich vielleicht gedacht haben, steuern die Benutzerrichtlinien die Einstellungen für jeden Benutzer, während die Computereinstellungen systemweit sind und alle Benutzer betreffen. In unserem Fall wollen wir, dass unsere Einstellungen für alle Benutzer gelten, also erweitern wir die Computerkonfiguration Sektion.

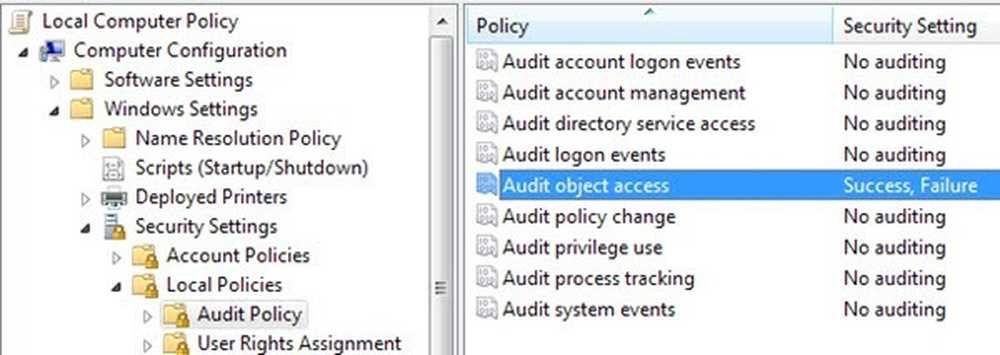

Weiter zu erweitern Windows-Einstellungen -> Sicherheitseinstellungen -> Lokale Richtlinien -> Überwachungsrichtlinie. Ich werde hier nicht viel von den anderen Einstellungen erklären, da dies hauptsächlich auf das Überprüfen eines Ordners abzielt. Nun sehen Sie rechts eine Reihe von Richtlinien und deren aktuellen Einstellungen. Die Überwachungsrichtlinie bestimmt, ob das Betriebssystem konfiguriert ist und Änderungen nachverfolgen kann.

Überprüfen Sie nun die Einstellung für Prüfobjektzugriff Doppelklicken Sie darauf und wählen Sie beide aus Erfolg und Fehler. Klicken Sie auf OK. Nun ist der erste Teil fertig, der Windows mitteilt, dass es bereit ist, Änderungen zu überwachen. Nun ist es der nächste Schritt zu sagen, was genau wir verfolgen wollen. Sie können die Gruppenrichtlinienkonsole jetzt schließen.

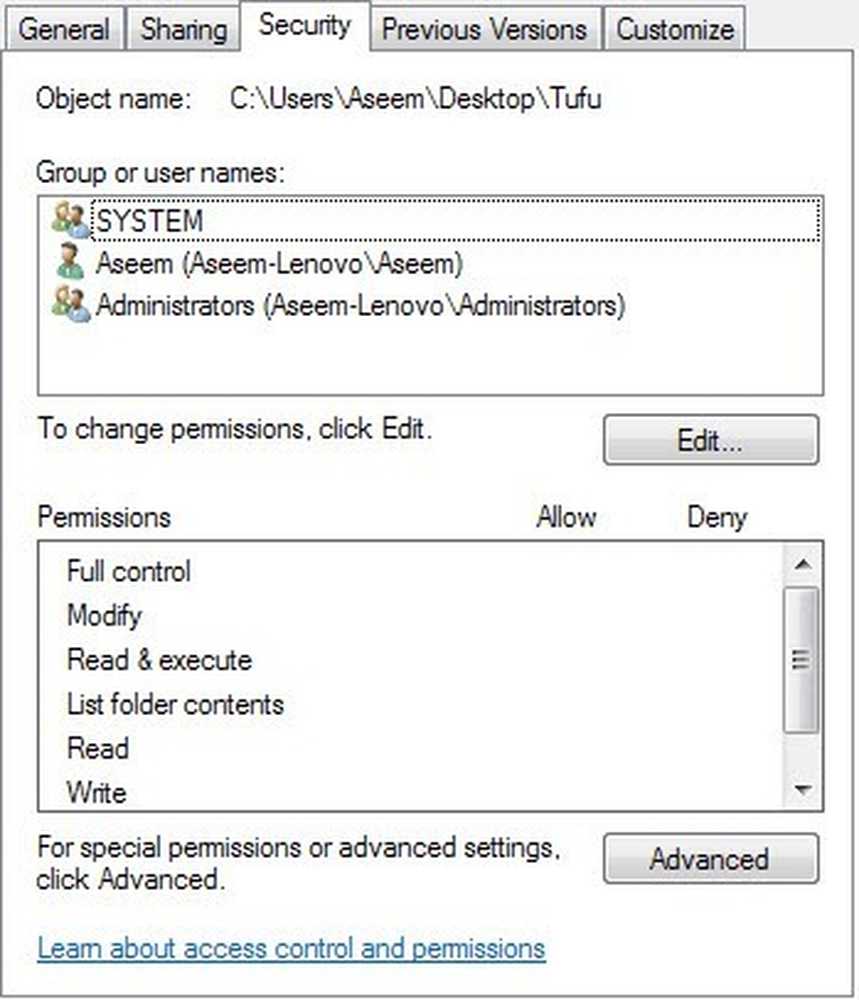

Navigieren Sie nun mit Windows Explorer zu dem Ordner, den Sie überwachen möchten. Klicken Sie im Explorer mit der rechten Maustaste auf den Ordner und klicken Sie auf Eigenschaften. Klicke auf das Registerkarte Sicherheit und Sie sehen etwas Ähnliches:

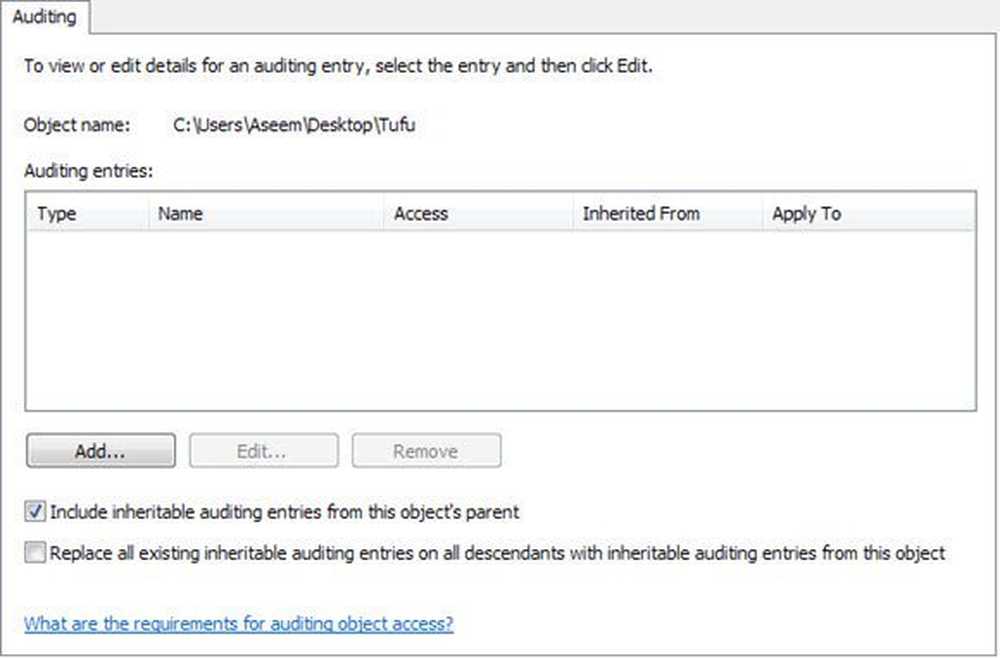

Klicken Sie nun auf die Erweitert und klicken Sie auf die Auditing Tab. Hier konfigurieren wir eigentlich, was wir für diesen Ordner überwachen wollen.

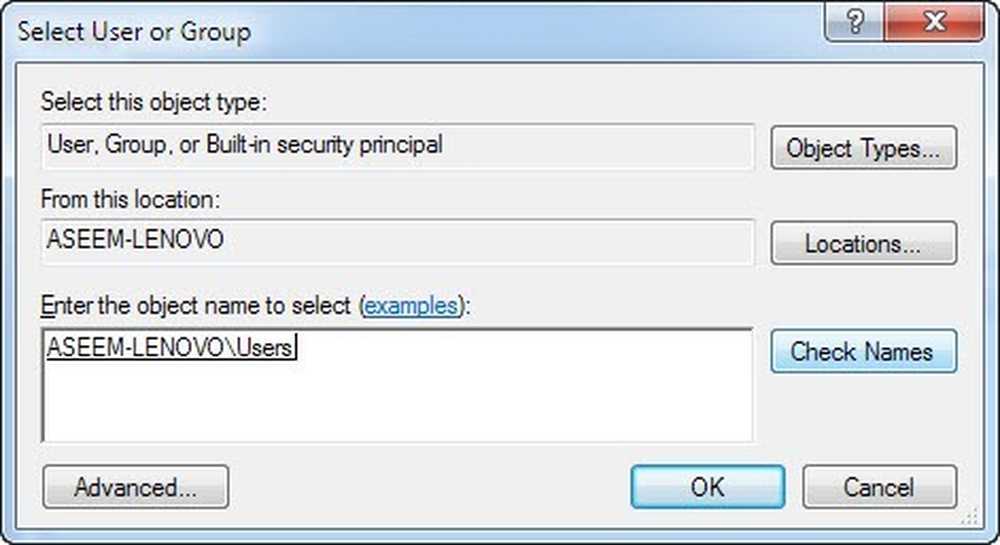

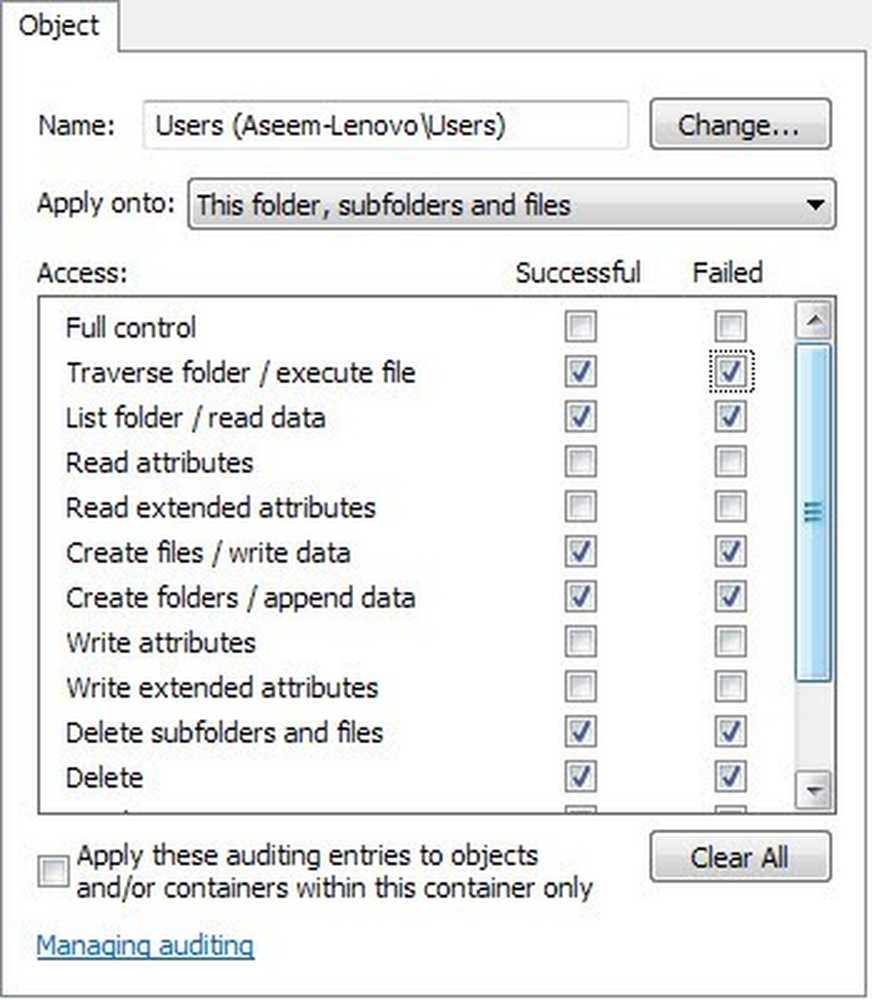

Fahren Sie fort und klicken Sie auf Hinzufügen Taste. In einem Dialogfeld werden Sie aufgefordert, einen Benutzer oder eine Gruppe auszuwählen. Geben Sie in das Feld das Wort "Benutzer”Und klicken Sie auf Überprüfen Sie die Namen. Die Box wird automatisch mit dem Namen der lokalen Benutzergruppe für Ihren Computer im Formular aktualisiert COMPUTERNAME \ Benutzer.

Klicken Sie auf OK und Sie erhalten jetzt einen weiteren Dialog namensAudit-Eintrag für X“. Dies ist das wahre Fleisch dessen, was wir tun wollten. Hier wählen Sie aus, was Sie für diesen Ordner sehen möchten. Sie können individuell auswählen, welche Aktivitätstypen Sie verfolgen möchten, z. B. Löschen oder Erstellen neuer Dateien / Ordner usw. Um die Arbeit zu vereinfachen, empfehle ich die Option Vollzugriff. Hierdurch werden automatisch alle anderen Optionen darunter ausgewählt. Tun Sie dies für Erfolg und Fehler. Auf diese Weise haben Sie einen Datensatz, egal was für diesen Ordner oder die darin enthaltenen Dateien gemacht wird.

Klicken Sie nun auf OK und erneut auf OK und noch einmal auf OK, um das Dialogfeld mit mehreren Dialogfeldern zu verlassen. Jetzt haben Sie die Überwachung für einen Ordner erfolgreich konfiguriert! Sie fragen sich also, wie Sie die Ereignisse betrachten?

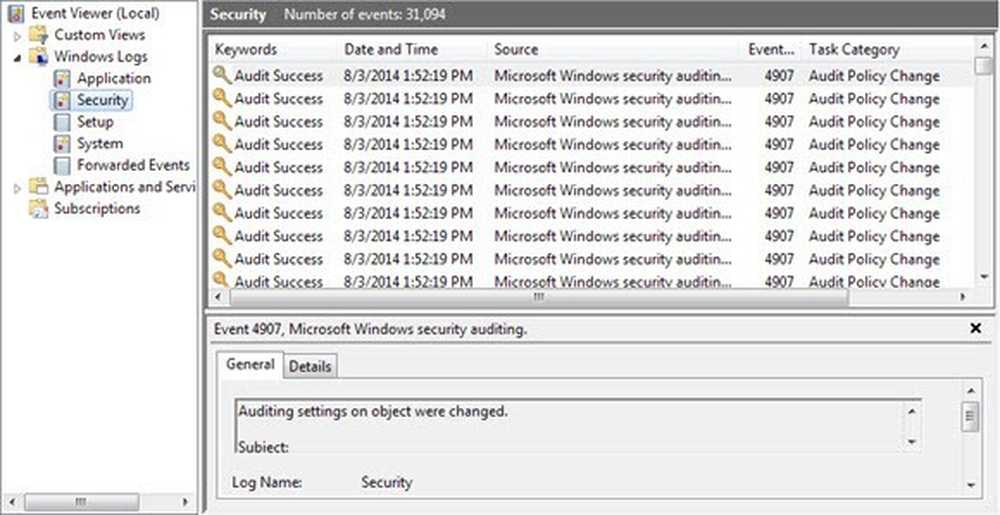

Um die Ereignisse anzuzeigen, müssen Sie in die Systemsteuerung gehen und auf klicken Verwaltungswerkzeuge. Dann öffnen Sie die Ereignisanzeige. Klicke auf das Sicherheit Abschnitt und auf der rechten Seite sehen Sie eine große Liste von Ereignissen:

Wenn Sie fortfahren und eine Datei erstellen oder einfach den Ordner öffnen und in der Ereignisanzeige (Schaltfläche mit den beiden grünen Pfeilen) auf die Schaltfläche Aktualisieren klicken, werden in der Kategorie von eine Reihe von Ereignissen angezeigt Dateisystem. Diese betreffen alle Vorgänge zum Löschen, Erstellen, Lesen und Schreiben der Ordner / Dateien, die Sie überwachen. In Windows 7 wird jetzt alles unter der Task-Kategorie Dateisystem angezeigt. Um zu sehen, was passiert ist, müssen Sie auf jedes klicken und durchblättern.

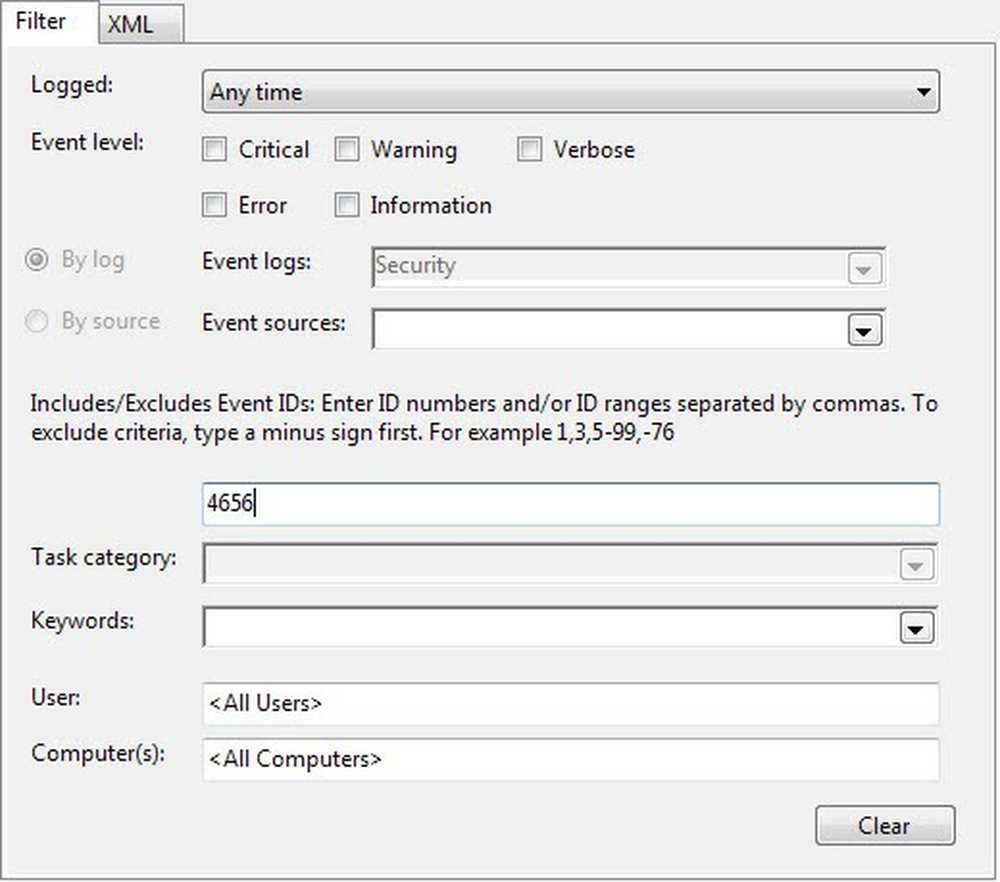

Um das Durchschauen so vieler Ereignisse zu erleichtern, können Sie einen Filter setzen und einfach das Wichtige sehen. Klicke auf das Aussicht Menü oben und klicken Sie auf Filter. Wenn keine Option für Filter vorhanden ist, klicken Sie mit der rechten Maustaste auf das Sicherheitsprotokoll auf der linken Seite und wählen Sie Aktuelles Protokoll filtern. Geben Sie im Feld Ereignis-ID die Nummer ein 4656. Dies ist das Ereignis, das einem bestimmten Benutzer zugeordnet ist, der a ausführt Dateisystem Aktion und gibt Ihnen die relevanten Informationen, ohne Tausende von Einträgen durchsehen zu müssen.

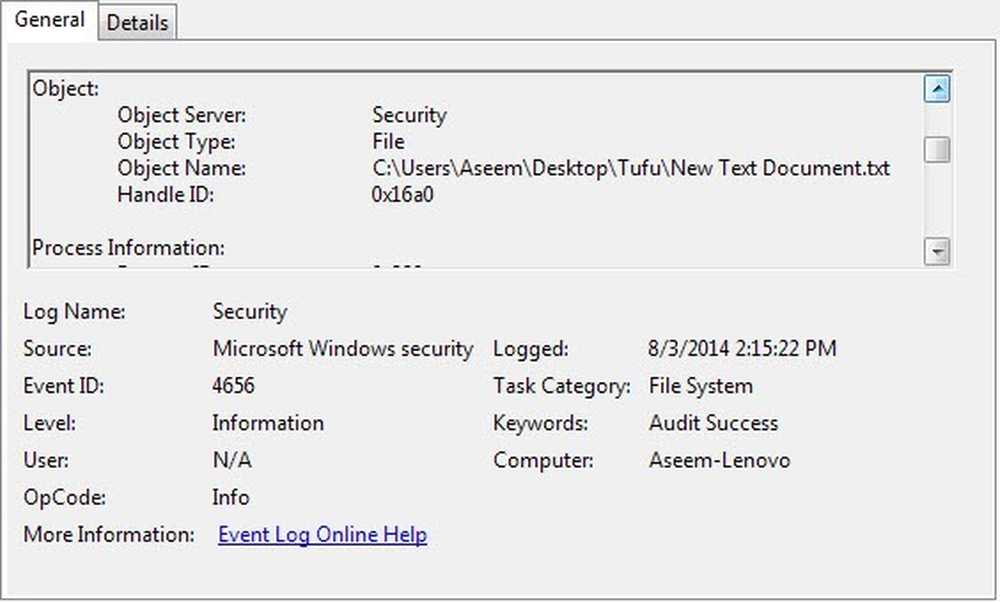

Wenn Sie weitere Informationen zu einer Veranstaltung erhalten möchten, doppelklicken Sie einfach darauf, um sie anzuzeigen.

Dies sind die Informationen aus dem Bildschirm oben:

Ein Handle für ein Objekt wurde angefordert.

Gegenstand:

Sicherheits-ID: Aseem-Lenovo \ Aseem

Kontoname: Aseem

Kontodomäne: Aseem-Lenovo

Anmelde-ID: 0x175a1

Objekt:

Object Server: Sicherheit

Objekttyp: Datei

Objektname: C: \ Benutzer \ Aseem \ Desktop \ Tufu \ New Text Document.txt

Kennung ID: 0x16a0

Prozessinformationen:

Prozess-ID: 0x820

Prozessname: C: \ Windows \ explorer.exe

Informationen zur Zugriffsanfrage:

Transaktions-ID: 00000000-0000-0000-00000000000000

Zugriffe: LÖSCHEN

SYNCHRONISIEREN

ReadAttributes

Im obigen Beispiel war die Datei New Text Document.txt im Tufu-Ordner auf meinem Desktop. Die von mir angeforderten Zugriffe waren DELETE, gefolgt von SYNCHRONIZE. Was ich hier gemacht habe, war die Datei zu löschen. Hier ist ein anderes Beispiel:

Objekttyp: Datei

Objektname: C: \ Benutzer \ Aseem \ Desktop \ Tufu \ Address Labels.docx

Handle ID: 0x178

Prozessinformationen:

Prozess-ID: 0x1008

Prozessname: C: \ Programme (x86) \ Microsoft Office \ Office14 \ WINWORD.EXE

Informationen zur Zugriffsanfrage:

Transaktions-ID: 00000000-0000-0000-00000000000000

Zugriffe: READ_CONTROL

SYNCHRONISIEREN

ReadData (oder ListDirectory)

WriteData (oder AddFile)

AppendData (oder AddSubdirectory oder CreatePipeInstance)

ReadEA

WriteEA

ReadAttributes

Schreibattribute

Zugriffsgründe: READ_CONTROL: Vom Eigentümer erteilt

SYNCHRONISE: Zugegeben durch D: (A; ID; FA ;; S-1-5-21-597862309-2018615179-2090787082-1000)

Während Sie dies durchlesen, können Sie sehen, dass ich mit dem Programm WINWORD.EXE auf Address Labels.docx zugegriffen habe. Meine Zugriffe enthielten READ_CONTROL und meine Zugriffsgründe waren ebenfalls READ_CONTROL. Normalerweise sehen Sie eine Menge mehr Zugriffe, aber konzentrieren Sie sich auf den ersten, da dies normalerweise die Hauptzugriffsart ist. In diesem Fall habe ich die Datei einfach mit Word geöffnet. Um die Vorgänge zu verstehen, müssen Sie die Ereignisse ein wenig durchforsten und durchlesen, aber wenn Sie es einmal nicht mehr können, ist es ein sehr zuverlässiges System. Ich empfehle, einen Testordner mit Dateien zu erstellen und verschiedene Aktionen auszuführen, um zu sehen, was in der Ereignisanzeige angezeigt wird.

Das wars so ziemlich! Eine schnelle und kostenlose Möglichkeit, den Zugriff oder Änderungen an einem Ordner zu verfolgen!