Was der Dropbox-Hack Ihnen über den Stand der Web-Sicherheit beibringen kann

In der letzten Woche hatte Dropbox Schlagzeilen über einen Hack gemacht, der das sah E-Mail-Adressen und Passwörter von 68 Millionen Dropbox-Konten. Für jeden Dropbox-Benutzer ist dies natürlich ein Problem, insbesondere wenn Sie etwas in Dropbox speichern, sei es persönlich oder geschäftlich.

Auf Ihre Fotos, Dokumente, Daten usw. kann ohne Ihr Wissen zugegriffen werden, indem Sie Ihre E-Mail-Adresse und Ihr Kennwort in diesem speziellen Hack verwenden. Die gute Nachricht ist Es gibt keine Berichte über schädliche Ereignisse aus dem Dropbox-Hack, bisher. Das bedeutet jedoch nicht, dass Sie sich keine Sorgen machen müssen.

Über den Dropbox-Hack

Lassen Sie uns zunächst einmal aus dem Weg gehen: Der Dropbox-Hack ist nicht erst letzte Woche passiert. Mehr als 68 Millionen E-Mail-Adressen und Passwörter werden im Hack gestohlen, ja, aber der Hack selbst passierte vor 4 Jahren, im Jahr 2012.

Anstatt sich eine Hollywood-Hacker-Szene vorzustellen (von der viele Hacker schrecklich falsch gehackt haben), kam der Hack dazu aufgrund von menschlichem fehler.

Hacker hatten Benutzernamen und Kennwörter aus einem anderen Datenverstoß verwendet, um sich bei Dropbox-Konten anzumelden. Einer dieser Konten gehörte einem Dropbox-Mitarbeiter, die das gleiche Passwort sowohl für die fehlerhafte Site als auch für ihr Dropbox-Konto verwendet hatten.

Zufällig hatte derselbe Angestellte einen Ordner voll mit Dokumente mit den E-Mail-Adressen von 68.680.741 Dropbox-Konten ebenso gut wie Hash-Passwörter. Spiel, Satz und Spiel.

1. Dropbox war nicht alleine; LinkedIn wurde ähnlich gehackt

Im Mai 2016 hatte LinkedIn etwas ähnliches wie den Dropbox-Hack der letzten Woche angekündigt. Sie forderten LinkedIn-Benutzer auf, ihre Passwörter "als eine Best-Practice-Sache" zu ändern, nachdem sie sich des Diebstahls einer Reihe von E-Mails und Passwörtern bewusst geworden waren, die im Jahr 2012 aufgetreten waren.

Wenn Sie auf diesen Link im vorherigen Absatz geklickt haben, wird nicht erwähnt, wie groß der Datenverlust war das Gefühl der Dringlichkeit ist offensichtlich mit dem häufige Updates zu dieser bestimmten Seite.

Was passiert ist, war das mehr als 117 Millionen LinkedIn Konten waren betroffen, obwohl es möglich ist, dass die tatsächliche Anzahl könnte bis zu 167 Millionen betragen.

2. Warum werden die gehackten Passwörter jetzt wieder angezeigt??

Die Datensätze sowohl für Dropbox als auch für LinkedIn sind Berichten zufolge jetzt im dunklen Web gehandelt werden (oder sie waren bis vor einer Woche führend).

LinkedIn's Set war ursprünglich für $ 2.200 im Verkauf, Dropbox's für etwas über $ 1.200 - beide Der Wert dieser Datensätze nimmt ab, je länger sie draußen sind, Sobald der Großteil der Benutzer die Kennwörter geändert hat, sind die Datensätze von geringem bis gar keinem Wert.

Aber warum jetzt? Vier Jahre nach dem Hack? Die Antwort, die mir am nächsten kommt, kommt von Troy Hunt (er wird in diesem Beitrag ziemlich oft erwähnt, und so ziemlich überall), der viel über Cybersecurity schreibt. Ich zitiere einfach, was er zu sagen hat:

Zwangsläufig gibt es einen Katalysator, aber es können viele verschiedene Dinge sein; der Angreifer beschließt schließlich, sie zu monetarisieren, sie selbst werden ins Visier genommen, verlieren die Daten oder handeln letztendlich gegen etwas anderes.

3. Hacks und Datendumps kommen häufiger vor, als jeder zugeben möchte

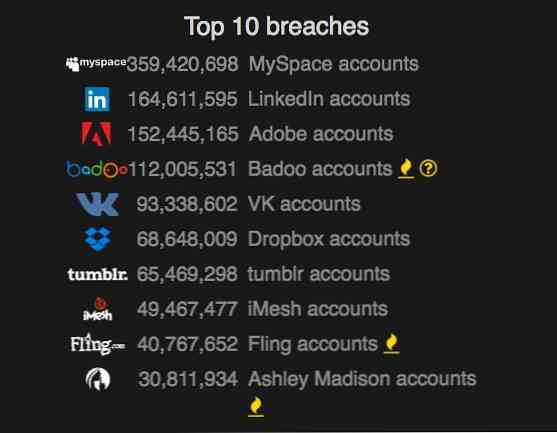

Beim Lesen dieses Dropbox-Hacks stieß ich auf dieses Datenbankverzeichnis, Vigilante.pw, eine Site, die Informationen über Datenverletzungen enthält. Zum Zeitpunkt der Erstellung dieses Berichts enthält die vollständige Datenbank Informationen zu 1470 Verstößen, die sich auf mehr als belaufen 2 Milliarden gefährdete Konten.

Das größte Los ist der Myspace-Hack im Jahr 2013. Dieser Hack war mehr als betroffen 350 Millionen Konten.

In demselben Verzeichnis befinden sich die 68 Millionen Einträge von Dropbox bisher auf Platz neun der bekannten Datenabbilder. LinkedIn ist der fünftgrößte, obwohl die Zahl stattdessen auf 167 Millionen korrigiert würde, wäre dies der zweitgrößte Daten-Dump im Verzeichnis.

(Beachten Sie, dass die Daten der Datendumps für Dropbox und LinkedIn als 2012 anstelle von 2016 aufgeführt sind.)

Es ist jedoch nichts wert, dass der berüchtigte Ashley Madison-Hack sowie der wegweisende RockYou-Hack waren nicht im Verzeichnis enthalten. Was passiert also wirklich da draußen? ist größer als was Sie auf der Website sehen.

haveibeenpwned.com ist auch eine andere Quelle, auf die Sie zugreifen können Schweregrad von Hacks und Datendumps, die Online-Dienste und -Tools plagen.

Die Website wird von Troy Hunt, einem Sicherheitsexperten, betrieben, der regelmäßig über Datenverletzungen und Sicherheitsprobleme schreibt, einschließlich über diesen jüngsten Dropbox-Hack. Hinweis: Die Website wird auch mit einem kostenlosen Benachrichtigungstool geliefert, das Sie benachrichtigt, wenn eine Ihrer E-Mails manipuliert wurde.

Sie können eine Liste mit Pfandaufstellungsorten finden, deren Daten auf der Website konsolidiert wurden. Hier ist die Liste der Top-10-Verstöße (schauen Sie sich all diese Zahlen an). Hier finden Sie die vollständige Liste.

Immer noch bei mir? Es wird viel schlimmer.

4. Mit jedem Datenverstoß können Hacker besser Kennwörter knacken

Dieser Beitrag am Ars Technica von Jeremi Gosney ist ein professioneller Passwort-Cracker lesenswert. Der Kurzschluss ist das Je mehr Datenverletzungen auftreten, desto leichter können Hacker knacken Zukunft Passwörter.

Der RockYou-Hack fand 2009 statt: 32 Millionen Passwörter im Klartext wurden durchgesickert, und Passwort-Cracker erhielten einen Einblick in die Art und Weise, wie Benutzer Passwörter erstellen und verwenden.

Das war der Hack, der den Beweis lieferte wie wenig wir uns Gedanken machen, um unsere Passwörter auszuwählen z.B. 123456, ich liebe dich, Passwort. Aber noch wichtiger:

Der RockYou-Verstoß revolutionierte das Cracking von Passwörtern.

32 Millionen ungehinderte, ungesalzene, ungeschützte Passwörter erhalten hat das Spiel für professionelle Passwort-Cracker erweitert Obwohl sie zwar nicht die Datenverletzung durchführten, sind sie jetzt mehr als je zuvor bereit, Kennworthashes zu knacken, sobald ein Datenabzug erfolgt. Die vom RockYou-Hack erhaltenen Passwörter haben ihre Wörterbuchangriffsliste mit den tatsächlichen Passwörtern aktualisiert, die im wirklichen Leben verwendet werden, was zu signifikantem, schnellerem und effektiverem Cracking beiträgt.

Nachfolgende Datenschutzverletzungen würde kommen: Gawker, eHarmony, Stratfor, Zappos, Evernote, LivingSocial - und mit etwas Hardware-Upgrade, Der Autor konnte sich (nachdem er sich mit ein paar branchenrelevanten Teams zusammengetan hatte) durchsetzen 173,7 Millionen LinkedIn-Passwörter in einem bloßen 6 Tage (das ist 98% des vollständigen Datensatzes). Soviel zur Sicherheit?

5. Hash-Passwörter - helfen sie?

Es besteht die Tendenz, dass eine Website, bei der ein Datenschutzverstoß aufgetreten ist, die Wörter anzeigt Hash-Passwörter, gesalzene Passwörter, Hash-Algorithmen und andere ähnliche Begriffe, als ob ich Ihnen sagen würde, dass Ihre Passwörter sind verschlüsselt, und ergo ist Ihr Konto sicher (Puh). Gut…

Wenn du was verstehen willst hashing und salzen ist, wie sie arbeiten und wie sie geknackt werden, dies ist ein schöner Artikel, den man lesen kann.

Auf das Risiko der Vereinfachung der Konzepte geht es hier:

- Hash-Algorithmen ändert ein Passwort, um es zu schützen. Ein Algorithmus verdeckt das Passwort, so dass es für Dritte nicht leicht erkennbar ist. Mit Wörterbuchangriffen (wo Punkt 6 ins Spiel kommt) und Brute-Force-Angriffen können Hashes jedoch geknackt werden.

- Salzen fügt einem Passwort eine zufällige Zeichenfolge hinzu, bevor es gehasht wird. Auf diese Weise wird das Ergebnis, selbst wenn das gleiche Passwort zweimal gehasht wird, aufgrund des Salzes unterschiedlich sein.

Zurück zum Dropbox-Hack, Die Hälfte der Passwörter befindet sich unter dem SHA-1-Hash (Salze sind nicht enthalten, was das Cracken unmöglich macht), während sich die andere Hälfte unter dem bcrypt-Hash befindet.

Diese Mischung zeigt einen Übergang von SHA-1 zu bcrypt an, Dies war ein Schritt vorwärts, da sich SHA1 bis 2017 aus dem Markt zurückzieht und durch SHA2 oder SHA3 ersetzt wird.

Das heißt, es ist wichtig zu verstehen, dass "Hashing" eine Versicherung ist, die lediglich Hacker und Cracker bremst. Auch wenn dieser zusätzliche Schutz die Passwörter "schwer zu entschlüsseln" lässt, es bedeutet nicht, dass sie unmöglich zu knacken sind.

Am besten das Hashing und das Salzen eben Benutzer Zeit kaufen, genug, um ihre Passwörter zu ändern, um eine Übernahme ihres Kontos zu verhindern.

6. Die Folgen von Hacks (Datenverletzungen)

(1) Hacks könnten relativ harmlos sein wie der Dropbox-Hack oder verheerende Ergebnisse wie der Verstoss gegen Ashley Madison.

Bei letzteren wurden 25 GB Daten, einschließlich der tatsächlichen Heimatadressen, Kreditkartentransaktionen und des Suchprotokolls der Benutzer, durchgesickert. Aufgrund der Natur der Website gab es viele Fälle von öffentlicher Scham, Erpressung, Erpressung, Scheidung und sogar Selbstmord.

Der Hack enthüllte auch die Erstellung gefälschter Konten und die Verwendung von Chatbots, um zahlende Kunden dazu zu bewegen, sich für ein Konto anzumelden.

(2) Hacks auch Zeigen Sie unsere Gleichgültigkeit bei der Auswahl von Passwörtern - das heißt, bis ein Verstoß aufgetreten ist.

Wir haben dies festgestellt, als wir in # 4 über den RockYou-Verstoß diskutierten. Wenn Sie im Web viele wichtige Daten haben, ist dies eine gute Idee Verwenden Sie eine App zur Kennwortverwaltung. Und Aktivieren Sie die zweistufige Authentifizierung. Und Verwenden Sie Kennwörter, die sich in einer Datenschutzverletzung befanden, nie wieder. Und stellen Sie sicher, dass andere Leute, mit denen Sie arbeiten die gleichen Sicherheitsmaßnahmen ergreifen.

Wenn Sie noch einen Schritt weiter gehen möchten, melden Sie sich für ein Benachrichtigungstool an, das Sie benachrichtigt, wenn Ihre E-Mail an einem Datenverstoß beteiligt ist.

(3) Hacks zeigen die Site Gleichgültigkeit gegenüber dem Schutz von Benutzerpasswörtern und Daten.

Im Fall von Dropbox vs LinkedIn können Sie diese Dropbox sehen ergriffen bessere, kalkulierte Maßnahmen zur Schadensminimierung von einem Datenschutzverstoß wie dieser.

Dropbox verwendete bessere Hashing- und Salting-Methoden, sendete E-Mails an Benutzer, in denen sie aufgefordert wurden, ihre Kennwörter so schnell wie möglich zu ändern, bot die Zwei-Faktor-Authentifizierung und Universal 2nd Factor (U2F), die einen Sicherheitsschlüssel verwenden, und nahm Änderungen an den Mitarbeiterrichtlinien vor (Dropbox-Mitarbeiter) Verwenden Sie 1Password zum Verwalten der Kennwörter, Kennwörter für Unternehmenskonten können nicht mehr verwendet werden, und alle internen Systeme sind auf 2FA installiert..

Für eine Aufschlüsselung dessen, was LinkedIn getan hat, ist dieser Artikel vielleicht eine gründlichere und geeignetere Lektüre.

Einpacken

Um ehrlich zu sein, alles über das Lernen des Dropbox-Hacks zu erfahren, war eine aufregende Erfahrung. Wir, die allgemeine Bevölkerung, unterschätzen Sie die Notwendigkeit eindeutiger und sicherer Kennwörter Selbst wenn Sie mehrfach aufgefordert wurden, Passwörter niemals zu teilen oder zu wiederholen oder Wörter in einem Wörterbuch zu verwenden.

Wenn Ihre Daten durch den Dropbox-Hack beeinträchtigt wurden, treffen Sie die erforderlichen Vorsichtsmaßnahmen, um Ihre persönlichen Informationen zu schützen. Setzen Sie sich in Ihre Passwörter ein oder Holen Sie sich einen Passwort-Manager. Oh, und über Ihre Laptopkamera oder Webcam aufnehmen, wenn sie nicht verwendet wird. Sie können nie zu vorsichtig sein.

(Titelbild über GigaOm)