Fortgeschrittene Tipps und Tricks für bessere Online-Privatsphäre und -Sicherheit

Mit sozialen Netzwerken und unzähligen Orten, an denen Sie online Zeit verbringen können, ist es wichtig, sich dessen bewusst zu sein Sicherheitsmaßnahmen, die Sie ergreifen können und welche Fallstricke zu vermeiden. Mit der Standard-Bestandskonfiguration Ihrer Systeme und Browser sollten Sie aber sicher sein, ob Sie dies tun sicher genug hängt davon ab, wie ernst Sie Ihre Sicherheit und Ihre Privatsphäre online nehmen.

Das Bedürfnis der Stunde ist zu Über die einfache Sicherheit hinausgehen Maßnahmen und entscheiden Sie sich für fortgeschrittene Techniken, um ein sicheres und privates Online-Erlebnis zu genießen. Hier sind einige Sicherheitsmaßnahmen, die Sie kennen und beachten sollten, um sich online sicherer zu machen.

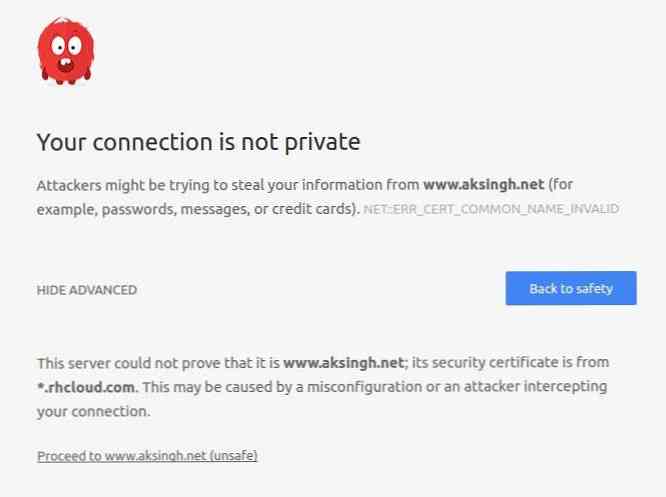

Überprüfen Sie immer auf verräterische Anzeichen

Es gibt ein paar verräterische Anzeichen, die auf ein Problem oder ein Problem mit einer Website hinweisen.

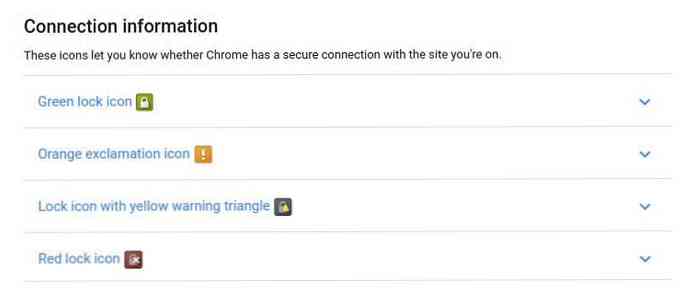

- Vorhängeschloss-Symbole: Grünes Vorhängeschloss ist gut, aber jede andere Farbe (orange, gelb oder rot) weist auf ein Problem hin.

- HTTPS in der Adressleiste: HTTPS bedeutet, dass sich die Site auf einer sicheren Verbindung befindet (und vor neugierigen Blicken geschützt ist). Bis Januar 2017 wird Chrome HTTP-Verbindungen als nicht sicher kennzeichnen.

- Phishing- und Malware-Warnungen: Solche vom Browser ausgehenden Warnmeldungen bedeuten, dass die Website für den Besuch nicht sicher ist und auf keinen Fall gesehen werden darf.

- Verdächtige Anhänge in der E-Mail: E-Mails mit verdächtigen Anhängen sind wahrscheinlich Spam und können zu Phishing-Angriffen führen

Dies sind die Anzeichen dafür, dass die Website oder Seite, die Sie anzeigen, nicht sicher ist / ist, bekannt ist, über Malware zu verfügen oder für böswillige Zwecke wie Betrüger, Hacken in ihre Daten usw. verwendet zu werden Umgang mit Zahlungsdetails Dies könnte zu Diebstählen oder anderen Angriffen führen.

Teilen Sie keine Informationen mit Fremden oder neuen Freunden

Mit der zunehmenden Nutzung sozialer Netzwerke laufen wir Gefahr, das zu übertreiben, was wir nicht sollten. Wenn wir nicht aufpassen, kann dies zu Identitätsdiebstahl oder Stalking-Fällen führen. Wenn Sie mit den Datenschutz- oder Sicherheitseinstellungen nicht vertraut sind, finden Sie hier einige Tools und Beiträge mit Tipps, die Sie zum Konfigurieren der Datenschutzeinstellungen in beliebten sozialen Netzwerken verwenden können.

- Facebook: Datenschutz-Checkup, Sicherheitstipps, Datenschutzgrundlagen, 5 Facebook-Datenschutzeinstellungen, die Sie kennen sollten, wie die geheimnisvollen Datenschutzeinstellungen von Facebook verwendet werden

- Twitter: Schutz von Tweets, Sicherheitstipps für Konten, Datenschutz und Sicherheitstipps von Twitter

- Google+: Wie Sie Informationen teilen, Google+ Sicherheit, Datenschutz und Sicherheit

- LinkedIn: Konto- und Datenschutzeinstellungen, 5 Möglichkeiten zum Schutz Ihres LinkedIn-Kontos, 6 Sicherheits- und Datenschutz-Tipps, um Sie bei der Bewältigung der aktuellen Sicherheitskrise von LinkedIn zu unterstützen

Immer alternative E-Mail-Adressen haben

Der Verkauf von E-Mail-Adressen und personenbezogenen Daten ist im Internet weit verbreitet, ganz zu schweigen davon, dass er leicht nachzuschlagen ist. Abgesehen davon führen Hacking-Fälle auch dazu, dass Benutzerdaten in Bezug auf Online-Konten angezeigt werden. Hier können alternative E-Mails von Nutzen sein.

Wenn Sie überall nur eine E-Mail verwenden, können böswillige Personen die E-Mail für Spam oder Identitätsdiebstahl erhalten. Es ist eine gute Idee zu habe eine alternative E-Mail, z Versenden von E-Mail an Fremde, Anmeldung für Newsletter oder Ausfüllen von Formularen auf unbekannten oder nicht vertrauenswürdigen Websites.

Diese zweite E-Mail erhält alle unvermeidlichen Spam- oder unerwünschten E-Mails, während die offizielle E-Mail sauber und nicht ausgesetzt ist. Außerdem kannst du das immer wichtige E-Mails weiterleiten von der zweiten Adresse bis zu Ihrer primären E-Mail und Legen Sie einen Filter fest, um diese E-Mails in einem separaten Ordner abzulegen.

Fügen Sie einfach die zweite E-Mail zum ersten E-Mail-Konto hinzu (mithilfe von SMTP) und senden Sie die E-Mail als zweite E-Mail nur von Ihrer offiziellen E-Mail. Auf diese Weise Das primäre E-Mail-Konto ist gut organisiert, frei von Spam, und Sie müssen sich auch nicht bei einem anderen Konto anmelden, um weniger sichere Aufgaben zu erledigen.

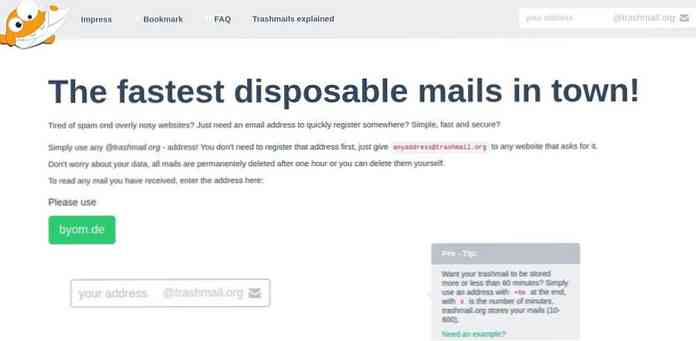

Zum Erstellen eines seitlichen oder temporären E-Mail-Kontos können Sie immer einen der beliebtesten E-Mail-Anbieter verwenden oder einen temporären / anonymen E-Mail-Anbieter wählen:

- Zoho Mail: Einer der führenden E-Mail-Anbieter, bei dem Sie ein separates Konto für das E-Mail-Versenden von Drittanbietern erstellen können [Über â'Melden Sie sich für Zoho Mail an]

- AOL Mail: Einer der ältesten und vertrauenswürdigsten E-Mail-Anbieter, mit dem E-Mail-Adressen und deren Aliase erstellt werden können [Über âAOL-Benutzername erstellen]

- Mülleimer: Ein sehr einfacher temporärer E-Mail-Anbieter, bei dem Sie nicht aufgefordert werden, eine Adresse zu registrieren. Sie müssen sie nur verwenden [About | Mülleimer verwenden]

- HMA anonyme Mail: Hiermit können Sie ein ablauffähiges E-Mail-Konto erstellen, für das keine persönlichen Daten von Ihnen benötigt werden [Info | Für anonyme Mail anmelden]

Ebenfalls enthalten sind Tipps und Tutorials zur Verwaltung Ihrer Mailbox mit mehreren E-Mail-IDs in einem einzigen Posteingang für beliebte E-Mail-Anbieter:

- Weiterleiten von E-Mails in Google Mail, Outlook und Yahoo Mail

- So verwenden / konfigurieren Sie Filter in Google Mail, Outlook und Yahoo Mail

- So senden Sie E-Mails von einer anderen oder sekundären E-Mail-Adresse aus oder verwenden Sie einen Alias in Google Mail, Outlook und Yahoo Mail

Vermeiden Sie, sich am Arbeitsplatz in persönliche Konten einzuloggen

Es ist immer eine gute Idee, Geschäft und Freizeit getrennt zu halten, insbesondere wenn es sich um persönliche Konten am Arbeitsplatz handelt. Vermeiden Sie die Verwendung Ihrer persönlichen E-Mail-Adresse bei der Arbeit und Greifen Sie während der Arbeit niemals auf private Konten wie Ihr Bankkonto zu.

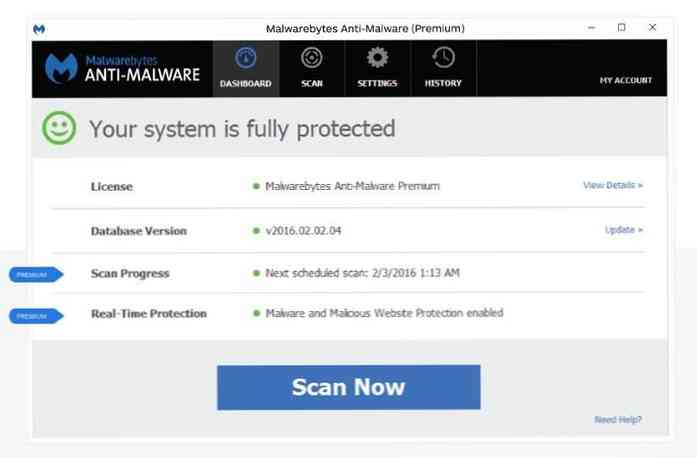

Wenn Sie wirklich aus irgendeinem Grund auf Ihre persönlichen Konten zugreifen müssen, denken Sie daran Führen Sie eine Sicherheitsüberprüfung durch Verwendung einer Anti-Malware. Darüber hinaus, wenn Sie der Besitzer oder Administrator Ihres Systems sind und nach verdächtigen Programmen suchen (obwohl es schwierig ist, eine Tracking-Software zu finden, da diese meist versteckt ist)..

Als alternative Lösung können Sie das immer tun Verwenden Sie Ihr Smartphone in Verbindung mit einem Datenpaket um persönliche E-Mails zu senden, ohne von Ihrem Arbeitgeber ohnehin verfolgt zu werden. Wenn Sie dasselbe für das WLAN Ihres Arbeitgebers verwenden, dann erwägen Sie, Tor oder ein VPN zu verwenden (siehe unten) oder verschlüsseln Sie den E-Mail-Inhalt zur Sicherheit (auch unten erörtert).

Aktivieren Sie die Zwei-Faktor-Authentifizierung

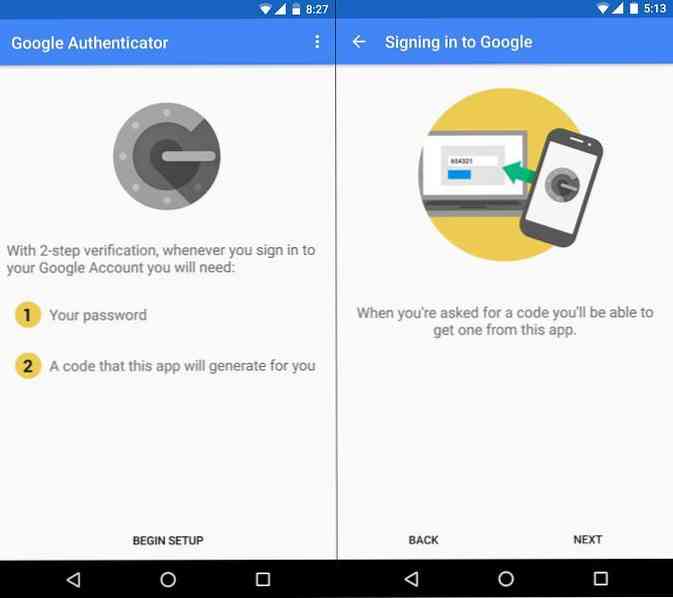

Die Zwei-Faktor-Authentifizierung ist ein Sicherheitsmechanismus, der nach a fordert zweiter Schlüssel oder Passphrase in Ergänzung zu Passwort. Dasselbe wurde von Hochsicherheitssystemen (in Form von RSA-Hardtokens) lange verwendet, wird aber jetzt generiert per Text oder E-Mail gesendet oder generiert mit einer intelligenten App.

Die Zwei-Faktor-Authentifizierung verhindert, dass Snoopers auf Ihre Online-Konten zugreifen können - selbst wenn sie Ihre Passwörter irgendwie in die Hände bekommen. Beachten Sie, dass es nicht von jeder Website oder jedem Dienst unterstützt wird, jedoch nutzen viele beliebte Anbieter diese Sicherheitsfunktion (siehe unten)..

- Google: Sendet einen 6-stelligen Bestätigungscode per Kurzmitteilung oder kann über die Authenticator-App [About | Herunterladen | Wie aktiviere ich mich?]

- Facebook: Es ist weniger bekannt¢?? ??Login-GenehmigungDie Funktion sendet einen 6-stelligen PIN-Code per SMS, wenn versucht wird, sich von einem neuen Computer aus anzumelden [About | Wie aktiviere ich mich?]

Verwenden Sie Tor oder einen VPN-Dienst

Tor ist ein Online-Verkehrsrouter und -Verschlüsselung, Lassen Sie alle glauben, dass Sie das Web von einem anderen Standort aus nutzen, und verschlüsseln Sie Ihren Datenverkehr zu Schutz vor neugierigen Blicken.

EIN VPN ist ein Traffic Encryptor zum Verschleiern und Sichern Ihrer Webdaten Tracking und Zensur vermeiden von Hackern, Arbeitgebern, ISPs und Regierungen.

Verwenden Sie Tor oder ein VPN verhindert, dass Dritte Ihre Aktivitäten überwachen und schützt Sie vor verschiedenen Arten von Hacks und Angriffen. Beide Technologien routen Sie Ihre Web-Sitzungen in verschlüsselten Tunneln um Ihre Privatsphäre zu schützen.

Man kann sich diesen Tunnel als eine private, eigenständige Telefonleitung zwischen Ihnen und dem Tor-Netzwerk oder dem VPN-Anbieter vorstellen. Dies garantiert, dass keine andere Person Ihre Online-Aktivitäten überprüfen oder nachverfolgen oder Ihre Daten einsehen kann.

Nachfolgend finden Sie Informationen zum Herunterladen und Einrichten von Tor oder den beliebten VPNs:

- Tor: Peer-to-Peer, kostenloser Traffic-Router für und von Datenschutzbegeisterten [Info | Herunterladen | Wie installiert man]

- CyberGhost: Populärer und kostenloser VPN-Dienst, der für seine Qualität bekannt und vertrauenswürdig ist [Über | Herunterladen | Wie installiert man]

- Spotflux: Kostenloser VPN-Anbieter mit Adblock- und Datenkomprimierungsfunktionen [Über | Herunterladen | Wie installiert man]

Alles verschlüsseln

Bei der Verschlüsselung werden die privaten Daten, einschließlich Passwörter, Finanzen, Bilder und Videos, in passwortgeschützten Containern verpackt, die wie à funktionieren¢?? ??eine Kiste mit einem Schloss'. Diese verschlossene Box kann sein Nur von Ihnen und anderen autorisierten Parteien geöffnet (Passwort haben). Dies hilft Ihnen dabei, Ihre Kommunikation privat zu halten und verschiedene Arten von Angriffen oder Diebstählen zu vermeiden.

Nachfolgend finden Sie einige Tools, mit denen Sie Ihre E-Mails, IMs, Online-Dokumente, Daten zu Cloud-Speichern usw. verschlüsseln können:

- Tutanota: Inspiriert vom FOSS-Prinzip bietet es einen komplett kostenlosen, verschlüsselten E-Mail-Service aus der Box [About | Anmelden]

- Hushmail: Bietet erweiterte Sicherheitsfunktionen, um Ihre E-Mails sicher und geschützt zu halten (einschließlich Anhängen). [Info | Melde dich kostenlos an]

- ChatCrypt: Verschlüsselt Ihre Nachrichten, sodass sie nur von den Teilnehmern gelesen werden können, die dasselbe geheime Kennwort verwenden [About | Wie es funktioniert]

- Cyph: Eine kostenlose Messenger-App im Browser mit integrierter End-to-End-Verschlüsselung für private, verschlüsselte Unterhaltungen [Info | Wie benutzt man]

- DocSecrets: Ein Add-On für Google Docs, das vertrauliche Informationen (z. B. Kennwörter) verschlüsselt und die geheimen Texte hervorhebt [About | Herunterladen | Wie benutzt man]

- Cryptomator: Ein kostenloses clientseitiges Verschlüsselungsprogramm, mit dem Sie Ihre Dateien verschlüsseln können, bevor Sie sie in einem beliebigen Online-Cloud-Speicher senden oder speichern. [Info | Verwendung von | Herunterladen]

- SecureGmail: Ein kostenloses Tool von Streak, mit dem Sie verschlüsselte E-Mails mit Ihrem bevorzugten Google Mail-Gerät versenden können (der Empfänger wird nach dem zu lesenden Kennwort gefragt) [Info | Verwendung von | Herunterladen]

- Briefumschlag: Ein Open-Source-Mail-Verschlüsselungstool, das für Google Mail, Outlook, Yahoo Mail und einige andere verwendet werden kann [Info | Herunterladen | Wie benutzt man]

Verwenden Sie tracki - Ghostery: Schützt Sie vor unbekannten Trackern und gibt Ihnen die Möglichkeit, Ihre persönlichen Daten zu verwalten [About | Herunterladen]

- Trennen: Unterstützt privates Browsen und Suchen und verhindert, dass Malware und Adware Websites verfolgen, um Ihre Aktivitäten zu verfolgen [Info | Herunterladen | Wie benutzt man]

- Adblock Plus: Blockiert verschiedene Tracker, lästige Werbung, kompromittierte Domains, Pop-Ups sowie Videoanzeigen beim Surfen im Web [Über | Herunterladen]

- Datenschutz-Dachs: Verhindert, dass Spionageanzeigen und unsichtbare Tracker Ihre Online-Aktionen überwachen (und von EFF stammen) [About | Herunterladen]

ng-Blocker-Plugins

Tracking-Blocker-Plugins sind Browsererweiterungen, die Ihnen helfen loswerden von Online-Trackern, Werbeagenturen und andere Organisationen, die Ihre Daten nachverfolgen und Feeds durchführen. Solche Tracker Zeichnen Sie alles auf, was Sie online tun (welche Websites Sie besuchen, welche Suchen Sie durchführen, auf welche Anzeigen Sie klicken, usw.).

Wenn Sie in Ihrem Browser Tracking-Blocker- oder Ad-Blocker-Plugins verwenden, können Sie dies tun Im Internet surfen Niemand überwacht Ihre Online-Aktivitäten auf Geldgewinne. Es auch minimiert die Ladezeit der Seite und spart Ihre Internet-Bandbreite (im kleinen Verhältnis).

Nachfolgend finden Sie die Links zum Herunterladen und Einrichten solcher Cross-Browser- und plattformübergreifender Plugins:

Browser-Cookies verstehen

Die meisten Websites installieren Cookies in Ihrem Browser wird zur Verfolgung Ihrer Sitzung verwendet Daten und Anmeldeinformationen des Benutzers, sofern Sie dieselbe Website besuchen.

Einige Cookies werden auch für verwendet Standortübergreifendes Tracking, Adware zu liefern und irritierende Pop-ups zu zeigen. Hacker können diese leider entführen, um Zugriff auf Ihre angemeldeten Konten zu erhalten.

Installieren Sie Cookie-Management-Tools

Um zu verhindern, dass Cookies Ihre Daten verfolgen oder wichtige Informationen preisgeben, müssen Sie dies tun Cookies verwalten mit Tools zum Verwalten von Cookies.

Mit diesen Tools haben Sie die vollständige Kontrolle über Cookies im Browser. Sie können sie anzeigen, verwalten oder löschen / löschen. Durch das Speichern der richtigen Cookies und das Löschen aller verdächtigen oder vertraulichen Cookies (die Anmelde- oder Kontoinformationen enthalten), können Sie sicher sein, dass sie die Sicherheit Ihrer Daten oder der angemeldeten Konten nicht beeinträchtigen.

- Cookie Manager: Ein Google Chrome-Add-On, mit dem Sie Cookies über die Symbolleiste [Info | hinzufügen, bearbeiten und löschen können Herunterladen]

- Firebug: Ein Firefox-Add-On, das Cookies in Ihrem Browser verwaltet und das Filtern und Löschen dieser Cookies erleichtert [Info | Herunterladen | Wie installiert man]

- IECookiesView: Ein Drittanbieter-Tool, das alle Cookies im Internet Explorer ausführt und Sie bei der Verwaltung dieser Cookies unterstützt [Info | Herunterladen]

Fanden Sie es hilfreich, Ihre Online-Erfahrung zu sichern? Kennst du noch mehr Tipps? Bitte teilen Sie uns Ihr Wissen und Ihre Erfahrung mit den Kommentaren unten.