Was ist Cryptojacking und wie können Sie sich schützen?

Krypto-Jacken sind die heißeste neue Möglichkeit für Kriminelle, mit Ihrer Hardware Geld zu verdienen. Eine in Ihrem Browser geöffnete Website kann Ihre CPU für die Minimierung der Kryptowährung auslasten, und Cryptojacking-Malware wird immer häufiger.

Was ist Cryptojacking??

Cryptojacking ist ein Angriff, bei dem der Angreifer Cryptocurrency-Mining-Software auf Ihrer Hardware ohne Ihre Erlaubnis ausführt. Der Angreifer behält die Kryptowährung und verkauft sie mit Gewinn, und Sie stecken mit hoher CPU-Auslastung und einer hohen Stromrechnung.

Während Bitcoin die bekannteste Kryptowährung ist, werden bei Kryptojacking-Angriffen normalerweise andere Kryptowährungen abgebaut. Monero ist besonders üblich, da es so konzipiert ist, dass Leute es auf durchschnittlichen PCs abbauen können. Monero verfügt auch über Anonymitätsfunktionen. Dies bedeutet, dass es schwierig ist zu verfolgen, wohin der Angreifer den Monero schickt, den er mir auf die Hardware seiner Opfer schickt. Monero ist ein "Altcoin", also eine Nicht-Bitcoin-Kryptowährung.

Bei der Mining-Kryptowährung werden komplexe mathematische Gleichungen ausgeführt, die viel CPU-Leistung erfordern. Bei einem typischen Cryptojacking-Angriff wird die Mining-Software die CPU Ihres PCs voll auslasten. Ihr PC arbeitet langsamer, verbraucht mehr Strom und erzeugt mehr Wärme. Sie könnten hören, wie sich die Fans aufdrehen, um sich abzukühlen. Wenn es sich um einen Laptop handelt, stirbt der Akku schneller. Selbst wenn es sich um einen Desktop handelt, saugt er mehr Strom ab und erhöht Ihre Stromrechnung.

Aufgrund der Stromkosten ist es schwierig, mit Ihrem eigenen PC profitabel abzubauen. Beim Cryptojacking muss der Angreifer jedoch nicht die Stromrechnung bezahlen. Sie bekommen den Gewinn und Sie bezahlen die Rechnung.

Welche Geräte können Cryptojacked werden?

Jedes Gerät, auf dem Software ausgeführt wird, kann für das Mining von Kryptowährung eingesetzt werden. Der Angreifer muss lediglich eine Mining-Software ausführen.

Drive-by-Cryptojacking-Angriffe können auf jedem Gerät mit einem Browser durchgeführt werden - einem Windows-PC, Mac, Linux-System, Chromebook, Android-Handy, iPhone oder iPad. Solange Sie über eine Webseite mit einem eingebetteten Mining-Skript in Ihrem Browser verfügen, kann der Angreifer Ihre CPU verwenden, um nach Geld zu suchen. Sie verlieren diesen Zugriff, sobald Sie die Browser-Registerkarte schließen oder von der Seite weg navigieren.

Es gibt auch Cryptojacking-Malware, die wie jede andere Malware funktioniert. Wenn ein Angreifer eine Sicherheitslücke ausnutzen kann oder Sie dazu verleitet, Malware zu installieren, können Sie ein Mining-Skript als Hintergrundprozess auf Ihrem Computer ausführen - ob auf einem Windows-PC-, Mac- oder Linux-System. Angreifer haben auch versucht, Kryptowährungs-Miner in mobile Apps zu schleichen, insbesondere in Android-Apps.

Theoretisch wäre es sogar möglich, dass ein Angreifer ein Gerät mit Sicherheitslücken angreift und Cryptocurrency-Mining-Software installiert, wodurch das Gerät gezwungen wird, seine begrenzte Rechenleistung für das Mining von Cryptocurrency aufzuwenden.

Cryptojacking im Browser

"Drive-by" Cryptojacking-Angriffe sind im Internet immer häufiger anzutreffen. Webseiten können JavaScript-Code enthalten, der in Ihrem Browser ausgeführt wird. Wenn diese Webseite geöffnet ist, kann dieser JavaScript-Code in Ihrem Browser nach Währung durchsucht werden, wodurch Ihre CPU maximal genutzt wird. Wenn Sie die Browser-Registerkarte schließen oder von der Webseite weg navigieren, wird das Mining angehalten.

CoinHive war das erste Mining-Skript, das die Aufmerksamkeit der Öffentlichkeit erreichte, insbesondere wenn es in The Pirate Bay integriert wurde. Es gibt jedoch mehr Mining-Skripts als CoinHive, und diese wurden in immer mehr Websites integriert.

In einigen Fällen gefährden Angreifer tatsächlich eine legitime Website und fügen dann Mining-Code mit Kryptowährung hinzu. Die Angreifer verdienen Geld durch Bergbau, wenn die betroffene Website besucht wird. In anderen Fällen fügen Website-Besitzer die Cryptocurrency-Mining-Skripts eigenständig hinzu und erzielen den Gewinn.

Dies funktioniert auf jedem Gerät mit einem Webbrowser. Es wird normalerweise verwendet, um Desktop-Websites anzugreifen, da Windows-PCs, Macs und Linux-Desktops über mehr Hardwareressourcen verfügen als Telefone. Auch wenn Sie eine Webseite in Safari auf einem iPhone oder Chrome auf einem Android-Handy anzeigen, kann die Webseite ein Mining-Skript enthalten, das ausgeführt wird, während Sie sich auf der Seite befinden. Es würde langsamer sein, aber Websites könnten es schaffen.

So schützen Sie sich vor Cryptojacking im Browser

Es wird empfohlen, eine Sicherheitssoftware auszuführen, die Kryptowährungs-Miner automatisch in Ihrem Browser blockiert. Beispielsweise blockiert Malwarebytes automatisch CoinHive und andere Mining-Skripts für die Kryptowährung, sodass sie nicht in Ihrem Browser ausgeführt werden können. Das integrierte Windows Defender-Antivirus unter Windows 10 blockiert nicht alle im Browser befindlichen Miner. Erkundigen Sie sich bei Ihrem Unternehmen für Sicherheitssoftware, ob Mining-Skripts blockiert werden.

Während Sicherheitssoftware Sie schützen sollte, können Sie auch eine Browsererweiterung installieren, die eine "schwarze Liste" von Mining-Skripts enthält.

Auf einem iPhone, iPad oder Android-Gerät sollten Webseiten, die Cryptocurrency-Miner verwenden, das Mining beenden, sobald Sie von Ihrer Browser-App weg navigieren oder die Registerkarten wechseln. Das Betriebssystem lässt sie nicht viel CPU im Hintergrund verwenden.

Wenn Sie auf einem Windows-PC, Mac, Linux-System oder Chromebook die Registerkarten im Hintergrund geöffnet haben, kann eine Website so viel CPU verwenden, wie sie möchte. Wenn Sie jedoch über eine Software verfügen, die diese Mining-Skripts blockiert, müssen Sie sich keine Sorgen machen.

Cryptojacking-Malware

Auch Cryptojacking-Malware wird immer häufiger. Ransomware verdient Geld, wenn Sie irgendwie auf Ihren Computer gelangen, Ihre Dateien als Lösegeld halten und dann von Ihnen verlangen, dass Sie in Kryptowährung bezahlen, um sie zu entsperren. Cryptojacking-Malware überspringt das Drama und versteckt sich im Hintergrund. Dabei wird die Kryptowährung leise auf Ihrem Gerät abgebaut und an den Angreifer gesendet. Wenn Sie nicht bemerken, dass Ihr PC langsam läuft oder ein Prozess 100% CPU verwendet, werden Sie die Malware nicht einmal bemerken.

Wie andere Arten von Malware muss auch ein Angreifer eine Sicherheitsanfälligkeit ausnutzen oder Sie dazu bringen, deren Software zu installieren, um Ihren PC anzugreifen. Cryptojacking ist nur eine neue Möglichkeit, Geld zu verdienen, nachdem sie Ihren PC bereits infiziert haben.

Die Menschen versuchen immer mehr, Kryptowährungs-Miner in legitime Software zu schleichen. Google musste Android-Apps mit versteckten Cryptocurrency-Minern aus dem Google Play Store entfernen. Apple hat Mac-Apps mit Cryptocurrency-Minern aus dem Mac App Store entfernt.

Diese Art von Malware könnte praktisch jedes Gerät infizieren - einen Windows-PC, einen Mac, ein Linux-System, ein Android-Telefon, ein iPhone (falls es in den App Store gelangen und sich vor Apple verstecken könnte) und sogar verwundbare Smartphones.

So vermeiden Sie Cryptojacking-Malware

Cryptojacking-Malware ist wie jede andere Malware. Installieren Sie zum Schutz Ihrer Geräte vor Angriffen die neuesten Sicherheitsupdates. Um sicherzustellen, dass Sie nicht versehentlich solche Malware installieren, sollten Sie nur Software von vertrauenswürdigen Quellen installieren.

Auf einem Windows-PC empfehlen wir, Antimalwaresoftware auszuführen, die Kryptowährungs-Miner wie beispielsweise Malwarebytes blockiert. Malwarebytes ist auch für Mac verfügbar und blockiert auch Parallelminderer für Mac. Wir empfehlen Malwarebytes für Mac, insbesondere wenn Sie Software außerhalb des Mac App Store installieren. Führen Sie einen Scan mit Ihrer bevorzugten Antimalwaresoftware durch, wenn Sie befürchten, infiziert zu sein. Und die gute Nachricht ist, dass Sie Malwarebytes direkt neben Ihrer regulären Antivirus-App ausführen können.

Auf einem Android-Gerät empfehlen wir, nur Software aus dem Google Play Store zu beziehen. Wenn Sie Apps von außerhalb des Play Store laden, riskieren Sie gefährliche Software. Während einige Apps den Schutz von Google durchlaufen und Kryptowährungs-Miner in den Google Play Store eingeschlichen haben, kann Google solche schädlichen Apps von Ihrem Gerät entfernen, wenn Sie sie gefunden haben. Wenn Sie Apps außerhalb des Play Store installieren, kann Google Sie nicht speichern.

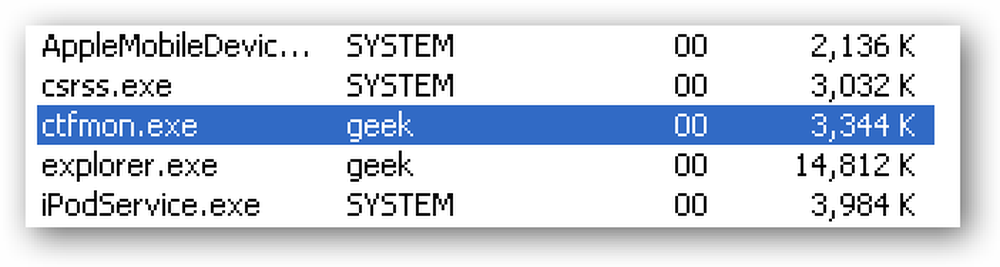

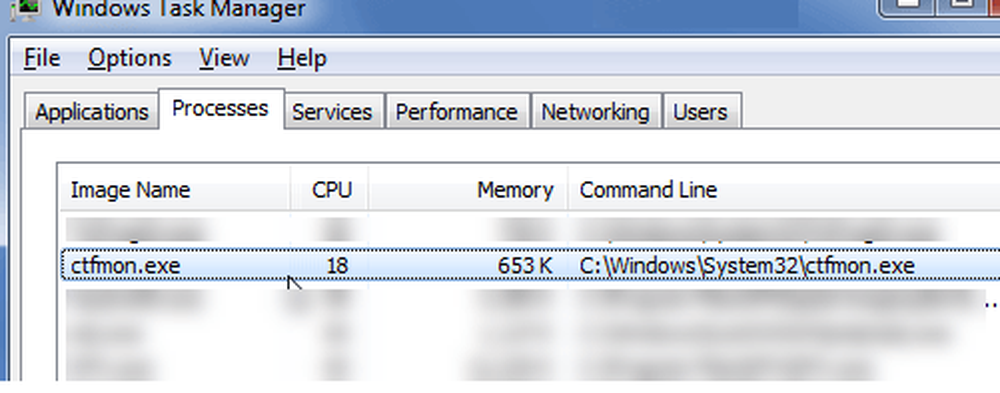

Sie können auch den Task-Manager (unter Windows) oder den Aktivitätsmonitor (auf einem Mac) im Auge behalten, wenn Sie denken, dass Ihr PC oder Mac besonders langsam oder heiß läuft. Suchen Sie nach unbekannten Prozessen, die viel CPU-Energie verbrauchen, und führen Sie eine Websuche durch, um festzustellen, ob sie legitim sind. Natürlich verbrauchen Betriebssystemprozesse im Hintergrund manchmal auch viel CPU-Leistung - insbesondere unter Windows.

Viele Kryptowährungs-Miner sind gierig und verbrauchen so viel CPU-Leistung wie möglich, einige Mining-Skripts für Kryptowährung verwenden jedoch "Throttling". Sie können beispielsweise nur 50% der CPU-Leistung Ihres Computers anstelle von 100% verwenden. Dadurch wird Ihr PC besser ausgeführt, die Mining-Software kann sich jedoch besser tarnen.

Selbst wenn keine 100% -ige CPU-Auslastung angezeigt wird, kann auf einer Webseite oder Ihrem Gerät ein Cryptocurrency-Miner ausgeführt werden.

Bildnachweis: Visual Generation / Shutterstock.com.