Richten Sie SSH auf Ihrem Router für sicheren Webzugriff von überall aus ein

Wenn Sie über Wi-Fi-Hotspots, bei der Arbeit oder an einem anderen Ort in der Ferne eine Internetverbindung herstellen, setzen Sie Ihre Daten unnötigen Risiken aus. Sie können Ihren Router problemlos so konfigurieren, dass er einen sicheren Tunnel unterstützt, und den Remote-Browser-Datenverkehr lesen, um zu erfahren, wie.

Was ist und warum Einrichten eines sicheren Tunnels?

Sie könnten neugierig sein, warum Sie sogar einen sicheren Tunnel von Ihren Geräten zu Ihrem Heimrouter einrichten möchten und welche Vorteile Sie aus einem solchen Projekt ziehen könnten. Lassen Sie uns ein paar verschiedene Szenarien darstellen, in denen Sie das Internet nutzen, um die Vorteile des sicheren Tunnelns zu veranschaulichen.

Szenario 1: Sie sind in einem Café mit Ihrem Laptop, um über ihre kostenlose WLAN-Verbindung im Internet zu surfen. Die Daten verlassen Ihr WLAN-Modem, werden unverschlüsselt durch die Luft zum WLAN-Knoten im Café geleitet und dann an das größere Internet weitergeleitet. Während der Übertragung von Ihrem Computer in das größere Internet sind Ihre Daten weit offen. Jeder, der ein WLAN-Gerät in der Nähe hat, kann Ihre Daten erfassen. Es ist so schmerzlich einfach, dass ein motivierter 12-jähriger mit einem Laptop und einer Kopie von Firesheep Ihre Referenzen für alle möglichen Dinge einholen kann. Es ist, als ob Sie sich in einem Raum mit ausschließlich englischen Sprechern befinden und in ein Telefon sprechen, das Mandarin-Chinesisch spricht. In dem Moment, in dem jemand, der Mandarin-Chinesisch spricht, (der Wi-Fi-Sniffer) kommt, ist Ihre Pseudo-Privatsphäre zerstört.

Szenario 2: Sie sind in einem Café mit Ihrem Laptop, um wieder über ihre kostenlose Wi-Fi-Verbindung im Internet zu surfen. Sie haben diesmal mit SSH einen verschlüsselten Tunnel zwischen Ihrem Laptop und Ihrem Heimrouter eingerichtet. Ihr Datenverkehr wird durch diesen Tunnel direkt von Ihrem Laptop zu Ihrem Heimrouter geleitet, der als Proxyserver fungiert. Diese Pipeline ist für Wi-Fi-Sniffer undurchdringlich, die nur einen verstümmelten Strom verschlüsselter Daten sehen würden. Unabhängig davon, wie unbeständig die Einrichtung ist, wie unsicher die Wi-Fi-Verbindung ist, Ihre Daten bleiben im verschlüsselten Tunnel und verlassen sie nur, wenn sie Ihre private Internetverbindung erreicht haben und in das größere Internet gelangen.

Im ersten Szenario surfen Sie weit offen. In Szenario 2 können Sie sich bei Ihrer Bank oder anderen privaten Websites mit derselben Sicherheit anmelden, die Sie von Ihrem Heimcomputer aus gewohnt sind.

Obwohl wir in unserem Beispiel WLAN verwendet haben, können Sie den SSH-Tunnel verwenden, um eine Hardline-Verbindung zu sichern, z. B. einen Browser in einem Remote-Netzwerk zu starten und ein Loch durch die Firewall zu schlagen, um so frei zu surfen wie bei Ihrer Heimverbindung.

Hört sich gut an, nicht wahr? Es ist unglaublich einfach einzurichten, so dass Sie keine Zeit haben wie die Gegenwart - Sie können Ihren SSH-Tunnel innerhalb einer Stunde einsatzbereit haben.

Was du brauchen wirst

Es gibt viele Möglichkeiten, einen SSH-Tunnel einzurichten, um das Surfen im Internet zu sichern. In diesem Lernprogramm konzentrieren wir uns darauf, einen SSH-Tunnel auf einfachste Weise mit dem geringsten Aufwand für Benutzer mit einem Heimrouter und Windows-basierten Computern einzurichten. Um unserem Tutorial folgen zu können, benötigen Sie Folgendes:

- Ein Router, auf dem die mit Tomato oder DD-WRT modifizierte Firmware ausgeführt wird.

- Ein SSH-Client wie PuTTY.

- Ein SOCKS-kompatibler Webbrowser wie Firefox.

In unserem Leitfaden verwenden wir Tomato, aber die Anweisungen sind fast identisch mit denen, die Sie für DD-WRT befolgen würden. Wenn Sie also DD-WRT ausführen, können Sie dies gerne tun. Wenn Sie keine modifizierte Firmware auf Ihrem Router installiert haben, lesen Sie unsere Anleitung zur Installation von DD-WRT und Tomato, bevor Sie fortfahren.

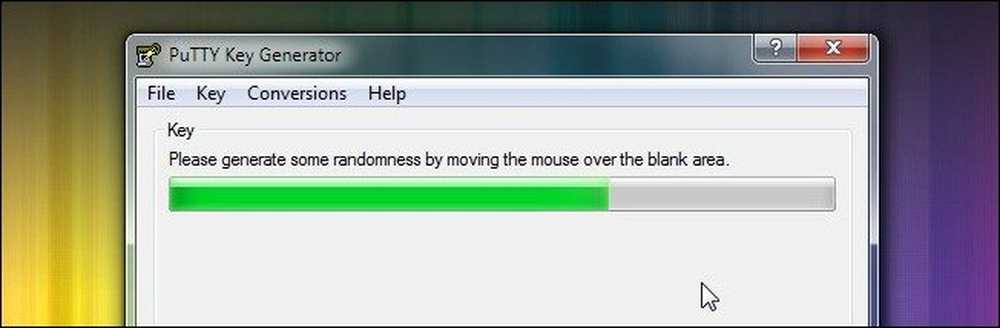

Schlüssel für unseren verschlüsselten Tunnel erzeugen

Obwohl es vielleicht seltsam erscheint, die Schlüssel direkt vor der Konfiguration des SSH-Servers zu generieren, können wir, wenn wir die Schlüssel bereit haben, den Server in einem einzigen Durchgang konfigurieren.

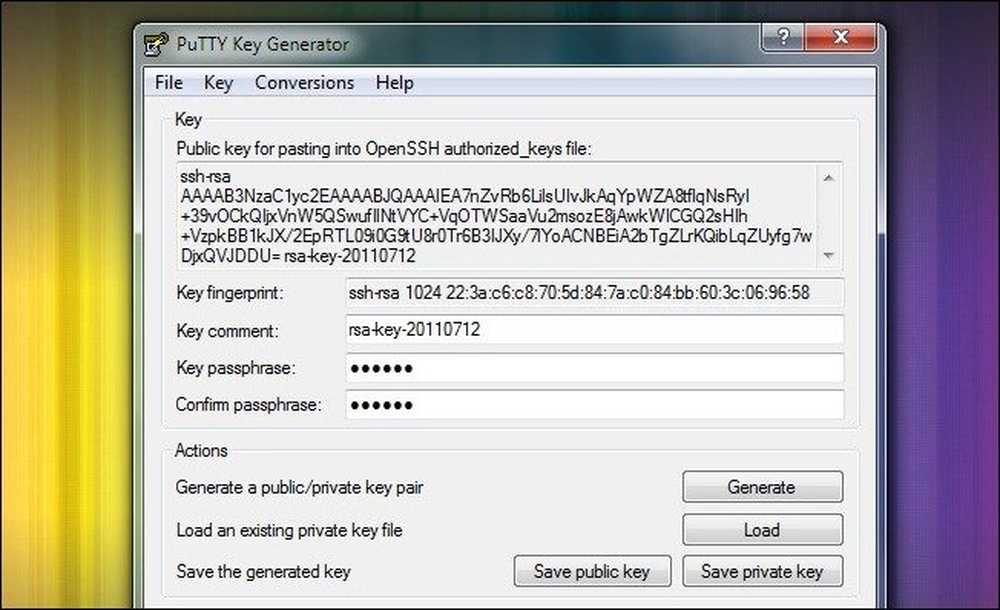

Laden Sie das vollständige PuTTY-Paket herunter und entpacken Sie es in einen Ordner Ihrer Wahl. In dem Ordner finden Sie PUTTYGEN.EXE. Starten Sie die Anwendung und klicken Sie auf Schlüssel -> Schlüsselpaar erzeugen. Sie sehen einen Bildschirm, der dem oben abgebildeten ähnlich ist. Bewegen Sie die Maus, um zufällige Daten für den Schlüsselerstellungsprozess zu generieren. Sobald der Vorgang abgeschlossen ist, sollte Ihr PuTTY Key Generator-Fenster in etwa so aussehen: Geben Sie ein sicheres Passwort ein:

Wenn Sie ein Kennwort eingegeben haben, klicken Sie auf Speichern Sie den privaten Schlüssel. Bewahren Sie die resultierende .PPK-Datei an einem sicheren Ort auf. Kopieren Sie den Inhalt des Felds "Öffentlicher Schlüssel zum Einfügen ...", und fügen Sie ihn zunächst in ein temporäres TXT-Dokument ein.

Wenn Sie mehrere Geräte mit Ihrem SSH-Server verwenden möchten (z. B. ein Laptop, ein Netbook und ein Smartphone), müssen Sie für jedes Gerät Schlüsselpaare generieren. Fahren Sie fort und generieren, kennzeichnen und speichern Sie die zusätzlichen Schlüsselpaare, die Sie jetzt benötigen. Stellen Sie sicher, dass Sie jeden neuen öffentlichen Schlüssel kopieren und in Ihr temporäres Dokument einfügen.

Konfigurieren Sie Ihren Router für SSH

Sowohl Tomato als auch DD-WRT verfügen über integrierte SSH-Server. Das ist aus zwei Gründen großartig. Erstens war es für Telnet in Ihrem Router sehr anstrengend, einen SSH-Server manuell zu installieren und zu konfigurieren. Zweitens: Da Sie Ihren SSH-Server auf Ihrem Router betreiben (der wahrscheinlich weniger Strom verbraucht als eine Glühbirne), müssen Sie Ihren Hauptcomputer niemals nur für einen leichtgewichtigen SSH-Server eingeschaltet lassen.

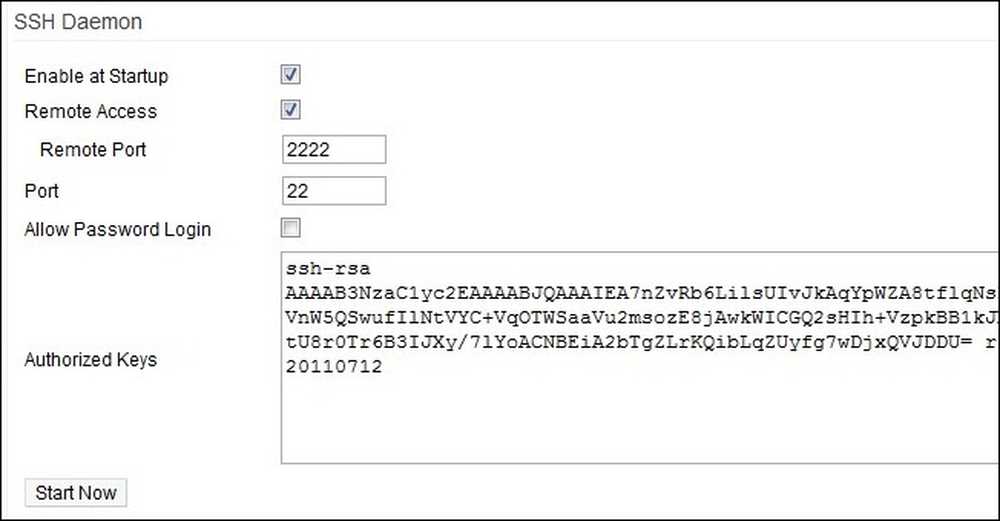

Öffnen Sie einen Webbrowser auf einem Computer, der mit Ihrem lokalen Netzwerk verbunden ist. Navigieren Sie zur Weboberfläche Ihres Routers. Für unseren Router-einen Linksys WRT54G mit Tomato-Adresse lautet die Adresse http://192.168.1.1. Melden Sie sich an der Weboberfläche an und navigieren Sie zu Administration -> SSH-Daemon. Dort müssen Sie beide überprüfen Beim Start aktivieren und Fernzugriff. Sie können den Remote-Port ändern, wenn Sie dies wünschen, der einzige Vorteil dabei ist jedoch, dass er den Grund, warum der Port geöffnet ist, geringfügig verschleiert, wenn Sie von einem Port überprüft werden. Deaktivieren Sie das Kontrollkästchen Erlaube Passwort Login. Wir werden kein Passwort-Login verwenden, um von weitem auf den Router zuzugreifen. Wir verwenden ein Schlüsselpaar.

Fügen Sie die öffentlichen Schlüssel, die Sie im letzten Teil des Lernprogramms erstellt haben, in das ein Autorisierte Schlüssel Box. Jeder Schlüssel sollte durch einen Zeilenumbruch getrennt sein. Der erste Teil des Schlüssels ssh-rsa ist sehr wichtig. Wenn Sie es nicht mit jedem öffentlichen Schlüssel angeben, werden sie für den SSH-Server ungültig.

Klicken Jetzt anfangen und scrollen Sie dann bis zum Ende der Benutzeroberfläche und klicken Sie auf sparen. Zu diesem Zeitpunkt ist Ihr SSH-Server in Betrieb.

Konfigurieren Ihres Remote-Computers für den Zugriff auf Ihren SSH-Server

Hier passiert die Magie. Sie haben ein Schlüsselpaar, Sie haben einen Server in Betrieb, aber nichts davon ist von Wert, es sei denn, Sie können eine Fernverbindung vom Feld aus herstellen und in Ihren Router tunneln. Zeit, unser vertrauenswürdiges Netzbuch mit Windows 7 herauszuschlagen und an die Arbeit zu gehen.

Kopieren Sie zuerst den von Ihnen erstellten Ordner PuTTY auf Ihren anderen Computer (oder laden Sie ihn einfach herunter und extrahieren Sie ihn erneut). Von hier aus konzentrieren sich alle Anweisungen auf Ihren Remote-Computer. Wenn Sie den PuTTy Key Generator auf Ihrem Heimcomputer ausgeführt haben, vergewissern Sie sich, dass Sie für den Rest des Lernprogramms auf Ihren mobilen Computer umgestellt haben. Bevor Sie sich dazu entschließen, müssen Sie auch sicherstellen, dass Sie über eine Kopie der von Ihnen erstellten .PPK-Datei verfügen. Sobald Sie PuTTy extrahiert haben und das .PPK in der Hand haben, können Sie fortfahren.

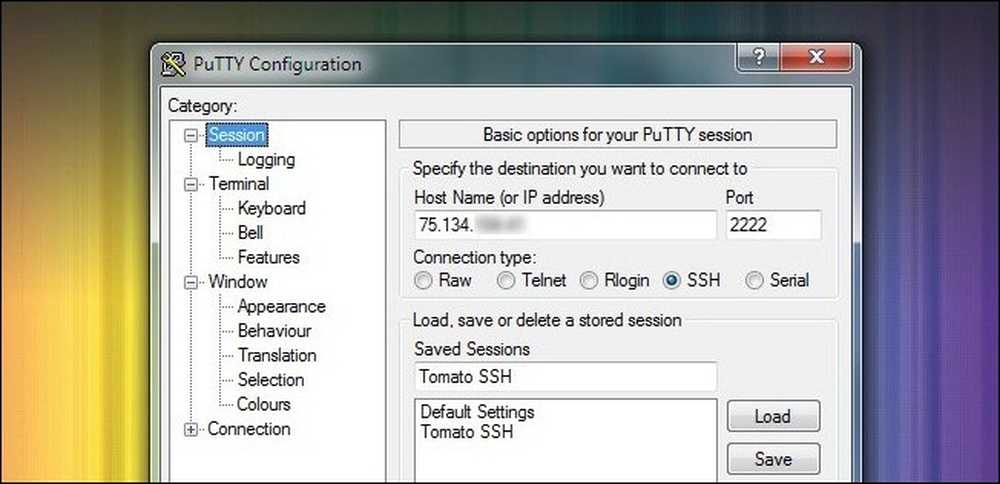

Starten Sie PuTTY. Der erste Bildschirm, den Sie sehen, ist der Session Bildschirm. Hier müssen Sie die IP-Adresse Ihrer privaten Internetverbindung eingeben. Dies ist nicht die IP-Adresse Ihres Routers im lokalen LAN. Dies ist die IP-Adresse Ihres Modems / Routers. Sie finden es auf der Hauptstatusseite in der Weboberfläche Ihres Routers. Ändern Sie den Port in 2222 (oder was auch immer Sie im Konfigurationsprozess des SSH-Daemons ersetzt haben). Stelle sicher SSH wird geprüft. Fahre fort und Geben Sie Ihrer Sitzung einen Namen so, dass du kannst Speichern Sie es für zukünftigen Gebrauch. Wir titelten unsere Tomate SSH.

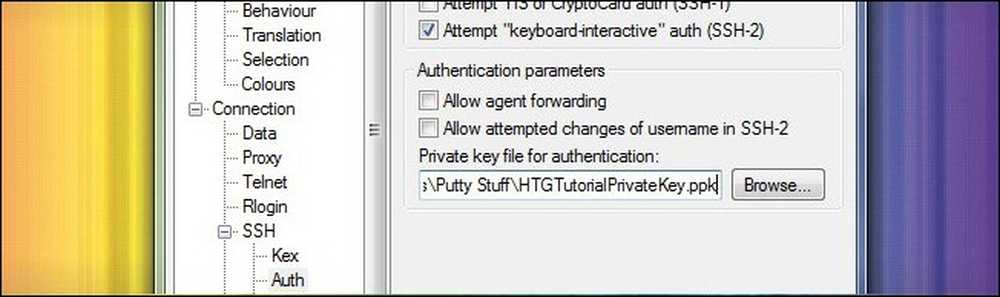

Navigieren Sie über den linken Bereich nach unten zu Verbindung -> Auth. Hier müssen Sie auf die Schaltfläche Durchsuchen klicken und die .PPK-Datei auswählen, die Sie gespeichert und auf Ihren Remote-Computer übertragen haben.

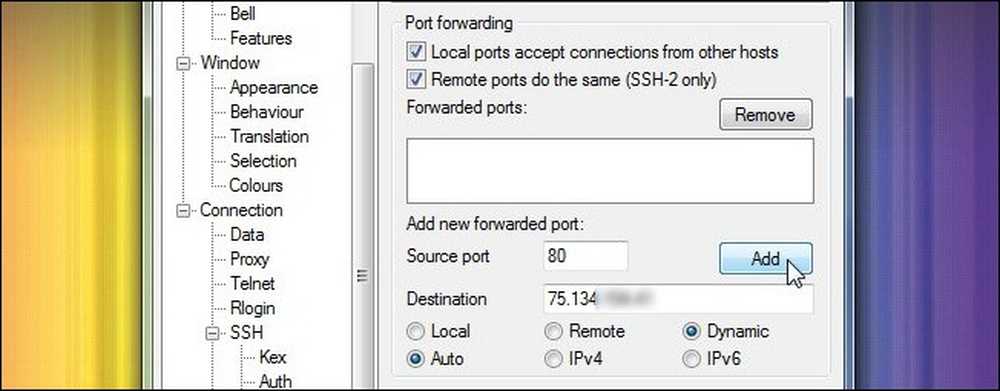

Fahren Sie im SSH-Untermenü mit fort SSH -> Tunnel. Hier konfigurieren wir PuTTY als Proxy-Server für Ihren mobilen Computer. Markieren Sie beide Kästchen unter Port-Weiterleitung. Unten in der Neuen weitergeleiteten Port hinzufügen Geben Sie für den Abschnitt 80 ein Quellport und die IP-Adresse Ihres Routers für die Ziel. Prüfen Auto und Dynamisch dann klick Hinzufügen.

Vergewissern Sie sich, dass im Eintrag ein Eintrag angezeigt wird Weitergeleitete Ports Box. Zurück navigieren Sitzungen Abschnitt und klicken Sie auf sparen erneut, um alle Konfigurationsarbeiten zu speichern. Klicken Sie jetzt auf Öffnen. PuTTY öffnet ein Terminalfenster. Möglicherweise wird an dieser Stelle eine Warnung angezeigt, die darauf hinweist, dass der Hostschlüssel des Servers nicht in der Registrierung enthalten ist. Fahren Sie fort und bestätigen Sie, dass Sie dem Host vertrauen. Wenn Sie sich Sorgen machen, können Sie die Fingerabdruckzeichenfolge, die Sie in der Warnmeldung erhalten haben, mit dem Fingerabdruck des Schlüssels vergleichen, den Sie durch Laden in den PuTTY Key Generator generiert haben. Nachdem Sie PuTTY geöffnet und die Warnung durchgearbeitet haben, sollten Sie einen Bildschirm sehen, der folgendermaßen aussieht:

Am Terminal müssen Sie nur zwei Dinge tun. Geben Sie an der Anmeldeaufforderung ein Wurzel. Bei der Passphrase-Eingabeaufforderung Geben Sie Ihr RSA-Schlüsselringkennwort ein-Dies ist das Kennwort, das Sie vor einigen Minuten erstellt haben, als Sie Ihren Schlüssel generiert haben, und nicht das Kennwort Ihres Routers. Die Router-Shell wird geladen, und Sie sind mit der Eingabeaufforderung fertig. Sie haben eine sichere Verbindung zwischen PuTTY und Ihrem Heimrouter hergestellt. Jetzt müssen wir Ihren Anwendungen den Zugriff auf PuTTY mitteilen.

Hinweis: Wenn Sie den Vorgang zum Preis einer geringfügigen Verringerung der Sicherheit vereinfachen möchten, können Sie ein Schlüsselpaar ohne Kennwort generieren und PuTTY so einstellen, dass es sich automatisch beim Root-Konto anmeldet (Sie können diese Einstellung unter Connect -> Data -> Auto Login umschalten ). Dies reduziert den PuTTY-Verbindungsvorgang, indem die App einfach geöffnet, das Profil geladen und auf Öffnen geklickt wird.

Konfigurieren Sie Ihren Browser für die Verbindung zu PuTTY

An diesem Punkt des Tutorials ist Ihr Server bereits betriebsbereit, Ihr Computer ist mit ihm verbunden und es bleibt nur ein Schritt. Sie müssen den wichtigen Anwendungen mitteilen, dass PuTTY als Proxy-Server verwendet werden soll. Jede Anwendung, die das SOCKS-Protokoll unterstützt, kann mit PuTTY verknüpft werden, z. B. Firefox, mIRC, Thunderbird und uTorrent, um nur einige zu nennen. Wenn Sie sich nicht sicher sind, ob eine Anwendung SOCKS unterstützt, verwenden Sie die Optionsmenüs oder lesen Sie die Dokumentation. Dies ist ein wichtiges Element, das nicht übersehen werden sollte: Der gesamte Datenverkehr wird standardmäßig nicht durch den PuTTY-Proxy geleitet. es Muss an den SOCKS-Server angeschlossen sein. Sie könnten beispielsweise über einen Webbrowser verfügen, bei dem Sie SOCKS aktiviert haben, und einen Webbrowser, auf dem Sie sich nicht befinden - sowohl auf demselben Computer - als auch, wenn Sie Ihren Datenverkehr verschlüsseln würden und einer nicht.

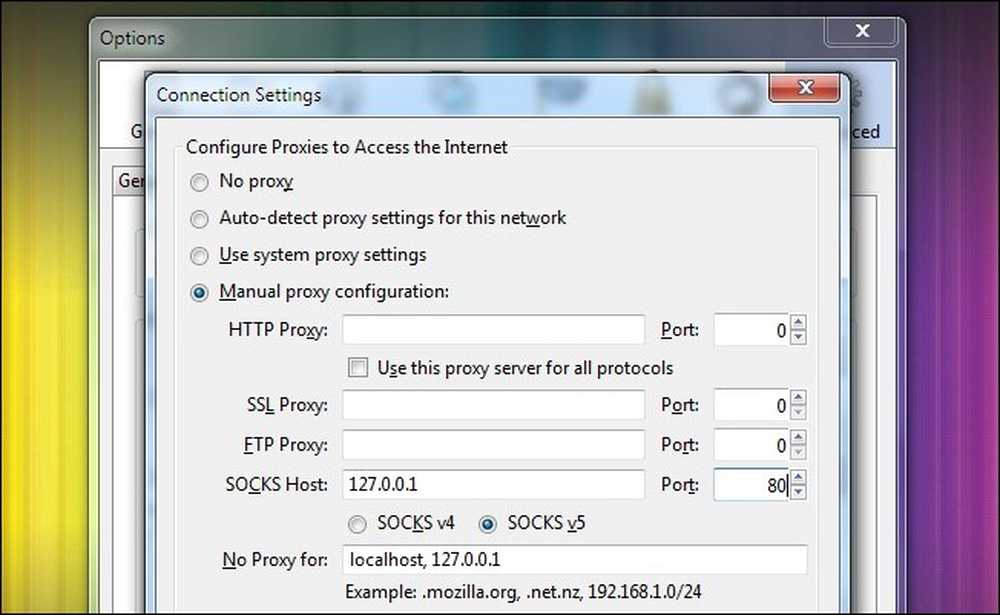

Für unsere Zwecke möchten wir unseren Webbrowser Firefox Portable sichern, was ziemlich einfach ist. Der Konfigurationsprozess für Firefox wird in praktisch jede Anwendung übersetzt, für die Sie SOCKS-Informationen einfügen müssen. Starten Sie Firefox und navigieren Sie zu Optionen -> Erweitert -> Einstellungen. Aus dem Verbindungseinstellungen Menü auswählen Manuelle Proxy-Konfiguration und unter SOCKS Host plug in 127.0.0.1-Sie stellen eine Verbindung zur PuTTY-Anwendung her, die auf Ihrem lokalen Computer ausgeführt wird. Daher müssen Sie die lokale Host-IP-Adresse und nicht die IP-Adresse Ihres Routers angeben, da Sie bisher in jeden Steckplatz eingesetzt wurden. Stellen Sie den Port auf 80, und klicken Sie auf OK.

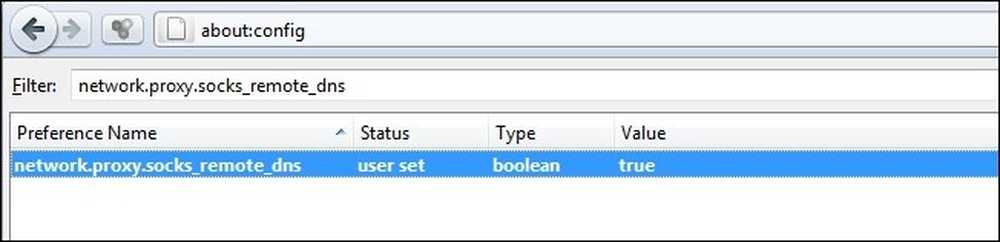

Wir müssen noch einen kleinen Trick anwenden, bevor wir fertig sind. Firefox leitet DNS-Anforderungen standardmäßig nicht über den Proxyserver weiter. Dies bedeutet, dass Ihr Datenverkehr immer verschlüsselt wird, aber jemand, der die Verbindung absucht, alle Ihre Anforderungen sehen würde. Sie würden wissen, dass Sie sich auf Facebook.com oder Gmail.com befanden, aber sonst nichts sehen. Wenn Sie Ihre DNS-Anfragen über die SOCKS weiterleiten möchten, müssen Sie sie aktivieren.

Art über: config Klicken Sie dann in der Adressleiste auf "Ich werde vorsichtig, ich verspreche es!", wenn Sie eine strikte Warnung erhalten, wie Sie Ihren Browser vermasseln können. Einfügen network.proxy.socks_remote_dns in die Filter: Klicken Sie dann mit der rechten Maustaste auf den Eintrag für network.proxy.socks_remote_dns und Umschalten es zu Wahr. Von hier aus werden sowohl Ihr Browser als auch Ihre DNS-Anfragen durch den SOCKS-Tunnel gesendet.

Obwohl wir unseren Browser für SSH-all-time konfigurieren, möchten Sie möglicherweise Ihre Einstellungen einfach umschalten. Firefox hat eine praktische Erweiterung, FoxyProxy, die das Ein- und Ausschalten Ihrer Proxy-Server sehr einfach macht. Es unterstützt eine Vielzahl von Konfigurationsoptionen, z. B. das Wechseln zwischen Proxys basierend auf der Domäne, in der Sie sich gerade befinden, den Websites, die Sie besuchen, usw. Wenn Sie möchten, können Sie Ihren Proxy-Dienst einfach und automatisch deaktivieren, je nachdem, ob Sie sich auf dem Server befinden Zuhause oder unterwegs, zum Beispiel hat FoxyProxy Sie abgedeckt. Chrome-Benutzer sollten Proxy Switchy ausprobieren! für ähnliche Funktionalität.

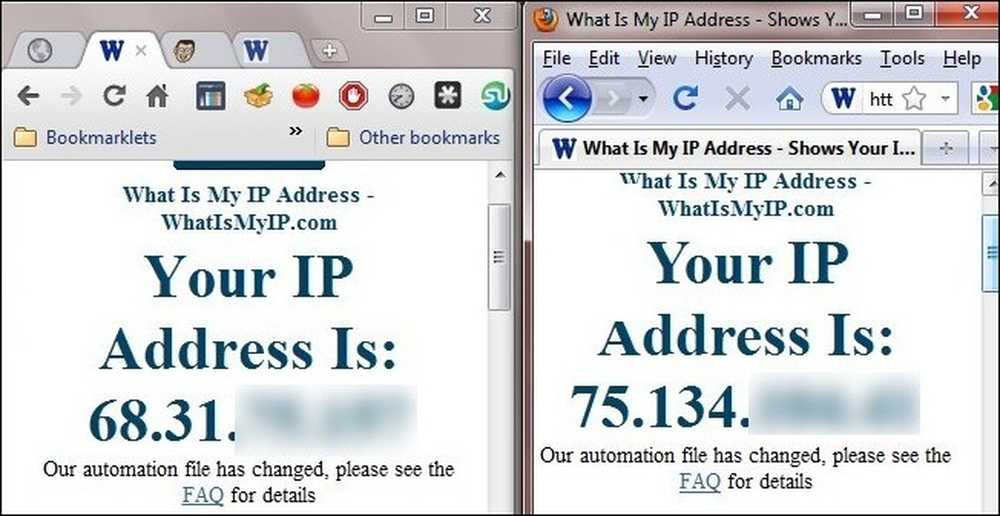

Mal sehen, ob alles wie geplant funktioniert, oder? Zum Testen haben wir zwei Browser geöffnet: Chrome (links) und Tunnel (Firefox) (rechts), die für die Verwendung des Tunnels neu konfiguriert wurde.

Auf der linken Seite sehen wir die IP-Adresse des Wi-Fi-Knotens, zu dem wir eine Verbindung herstellen, und auf der rechten Seite, dank unseres SSH-Tunnels, sehen wir die IP-Adresse unseres entfernten Routers. Der gesamte Firefox-Verkehr wird über den SSH-Server geleitet. Erfolg!

Haben Sie einen Tipp oder einen Trick zur Absicherung des Fernverkehrs? Verwenden Sie einen SOCKS-Server / SSH mit einer bestimmten App und lieben Sie es? Benötigen Sie Hilfe bei der Ermittlung, wie Sie Ihren Datenverkehr verschlüsseln können? Lass uns in den Kommentaren darüber erfahren.