Browsererweiterungen sind ein Albtraum der Privatsphäre. Verwenden Sie so viele davon nicht mehr

Browsererweiterungen sind viel gefährlicher, als die meisten Leute erkennen. Diese kleinen Tools haben oft Zugriff auf alles, was Sie online tun. So können sie Ihre Passwörter erfassen, Ihr Web-Browsing verfolgen, Werbung in von Ihnen besuchte Webseiten einfügen und vieles mehr. Beliebte Browsererweiterungen werden oft an zwielichtige Unternehmen verkauft oder entführt, und automatische Updates können aus ihnen Malware machen.

Wir haben darüber geschrieben, wie Ihre Browsererweiterungen Sie in der Vergangenheit ausspioniert haben, aber dieses Problem hat sich nicht verbessert. Es gibt immer noch einen konstanten Strom von Erweiterungen, die schlecht laufen.

Warum Browsererweiterungen so gefährlich sind

Browsererweiterungen werden in Ihrem Webbrowser ausgeführt und erfordern häufig die Möglichkeit, alles auf den besuchten Webseiten zu lesen oder zu ändern.

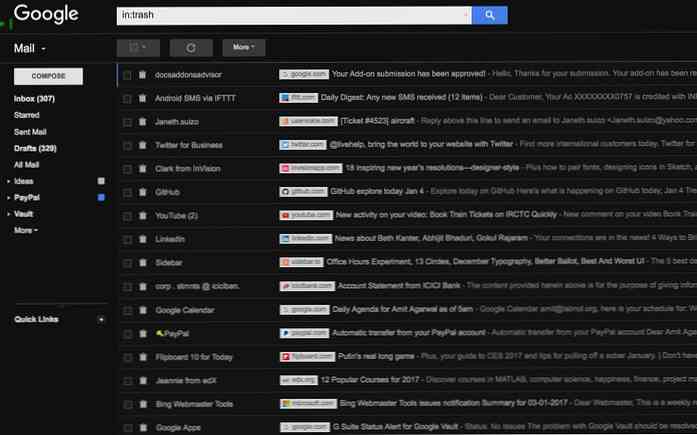

Wenn eine Erweiterung auf alle von Ihnen besuchten Webseiten zugreifen kann, kann sie praktisch alles tun. Er kann als Keylogger dienen, um Ihre Passwörter und Kreditkartendetails zu erfassen, Werbung in die von Ihnen angezeigten Seiten einzufügen, Ihren Suchverkehr an anderer Stelle umzuleiten, alles, was Sie online tun, oder alles, was Sie tun, zu verfolgen. Wenn eine Erweiterung Ihre E-Mails nach Quittungen oder anderen kleinen Dingen scannen muss, hat sie möglicherweise die Berechtigung, Ihre E-Mail nach zu scannen alles-das ist extrem gefährlich.

Das bedeutet nicht, dass jede Erweiterung ist diese Dinge tun, aber sie können-und das sollte dich sehr, sehr vorsichtig machen.

Moderne Webbrowser wie Google Chrome und Microsoft Edge verfügen über ein Berechtigungssystem für Erweiterungen. Viele Erweiterungen erfordern jedoch Zugriff auf alles, damit sie ordnungsgemäß funktionieren können. Selbst eine Erweiterung, die lediglich den Zugriff auf eine Website erfordert, kann jedoch gefährlich sein. Zum Beispiel erfordert eine Erweiterung, die Google.com in gewisser Weise ändert, Zugriff auf alles auf Google.com. Daher haben Sie Zugriff auf Ihr Google-Konto, einschließlich Ihrer E-Mail.

Dies sind nicht nur niedliche, harmlose kleine Werkzeuge. Es sind winzige Programme, die sehr viel Zugriff auf Ihren Webbrowser haben. Das macht sie gefährlich. Sogar eine Erweiterung, die nur geringfügige Auswirkungen auf die von Ihnen besuchten Webseiten hat, erfordert möglicherweise den Zugriff auf alles, was Sie in Ihrem Webbrowser tun.

Wie sichere Erweiterungen zu Malware werden können

Moderne Webbrowser wie Google Chrome aktualisieren automatisch Ihre installierten Browsererweiterungen. Wenn eine Erweiterung neue Berechtigungen erfordert, wird sie vorübergehend deaktiviert, bis Sie sie zulassen. Andernfalls läuft die neue Version der Erweiterung mit den gleichen Berechtigungen wie die vorherige Version. Dies führt zu Problemen.

Im August 2017 wurde die sehr beliebte und weithin empfohlene Web Developer-Erweiterung für Chrome gekapert. Der Entwickler lehnte eine Phishing-Attacke ab und der Angreifer stellte eine neue Version der Erweiterung hoch, mit der weitere Anzeigen in Webseiten eingefügt wurden. Über eine Million Menschen, die dem Entwickler dieser beliebten Erweiterung vertrauten, bekamen schließlich die infizierte Erweiterung. Da dies eine Erweiterung für Webentwickler ist, hätte der Angriff wesentlich schlimmer sein können - es scheint nicht, dass die infizierte Erweiterung beispielsweise als Keylogger fungiert.

In vielen anderen Situationen entwickelt jemand eine Erweiterung, die eine große Anzahl von Benutzern gewinnt, aber nicht unbedingt Geld verdient. Dieser Entwickler wird von einem Unternehmen angesprochen, das für den Kauf der Erweiterung viel Geld zahlen wird. Wenn der Entwickler den Kauf akzeptiert, ändert das neue Unternehmen die Erweiterung, um Ankündigungen einzufügen und das Tracking zu verwenden, lädt es als Update in den Chrome Web Store hoch und alle vorhandenen Benutzer verwenden jetzt die Erweiterung des neuen Unternehmens - ohne Warnung.

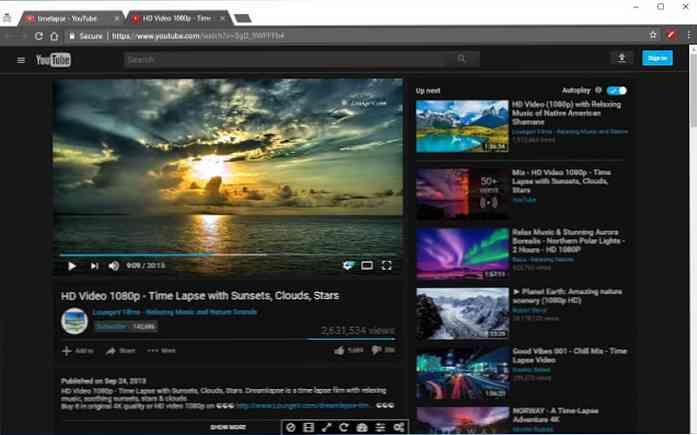

Dies geschah im Juli 2017 mit Particle für YouTube, einer beliebten Erweiterung zum Anpassen von YouTube. Dasselbe gilt für viele andere Erweiterungen in der Vergangenheit. Entwickler von Chrome-Erweiterungen haben behauptet, ständig Angebote zum Kauf ihrer Erweiterungen zu erhalten. Die Entwickler der Honey-Erweiterung mit mehr als 700.000 Benutzern haben einmal ein "Ask Me Anything" auf Reddit durchgeführt und detailliert die Angebote beschrieben, die sie häufig erhalten.

Neben der Entführung und dem Verkauf von Erweiterungen ist es auch möglich, dass eine Erweiterung nur eine schlechte Nachricht ist und Sie bei der ersten Installation heimlich aufzeichnet.

Chrome wurde aufgrund seiner Beliebtheit angegriffen. Dieses Problem betrifft jedoch alle Browser. Firefox ist wahrscheinlich noch gefährdeter, da bei allen Erweiterungen, die Sie installieren, kein Berechtigungssystem verwendet wird. Alle Erweiterungen, die Sie installieren, erhalten vollen Zugriff auf alles.

Wie man das Risiko minimiert

So bleiben Sie sicher: Verwenden Sie so wenige Erweiterungen wie möglich. Wenn Sie mit einer Erweiterung nicht viel anfangen, deinstallieren Sie sie. Versuchen Sie, Ihre Liste der installierten Erweiterungen auf den Punkt zu bringen, um das Risiko einer installierten Erweiterung zu minimieren.

Es ist auch wichtig, nur Erweiterungen von Unternehmen zu verwenden, denen Sie vertrauen. Eine Erweiterung zum Anpassen von YouTube, die von einer zufälligen Person erstellt wurde, von der Sie noch nie gehört haben, ist ein hervorragender Kandidat, um Malware zu werden. Der von Google erstellte offizielle Google Mail Notifier, die von Microsoft erstellte Erweiterung OneNote note oder die von LastPass erstellte Erweiterung LastPass password manager wird jedoch mit großer Wahrscheinlichkeit nicht für ein paar tausend Dollar an eine zwielichtige Firma verkauft.

Sie sollten auch auf die Berechtigungen achten, die Erweiterungen benötigen, wenn dies möglich ist. Beispielsweise sollte eine Erweiterung, die nur behauptet, eine Website zu ändern, nur Zugriff auf diese Website haben. Viele Erweiterungen benötigen jedoch Zugriff auf alles oder auf eine sehr sensible Website, die Sie schützen möchten (z. B. Ihre E-Mail). Berechtigungen sind eine nette Idee, aber sie sind nicht sehr nützlich, wenn die meisten Dinge auf alles zugreifen müssen.

Es ist natürlich eine schöne Linie, um zu gehen. In der Vergangenheit hätten wir vielleicht gesagt, dass die Web Developer-Erweiterung sicher war, weil sie legitim war. Der Entwickler fiel jedoch auf einen Phishing-Angriff und die Erweiterung wurde böswillig. Es ist eine gute Erinnerung daran, dass Sie, auch wenn Sie jemandem vertrauen könnten, dass er seine Erweiterung nicht an eine zwielichtige Firma verkauft, auf diese Person angewiesen ist. Wenn diese Person ausrutscht und die Entführung ihres Kontos zulässt, müssen Sie mit den Konsequenzen fertig werden - und sie könnten viel schlimmer sein als das, was mit der Web Developer-Erweiterung passiert ist.